Küberjulgeoleku koolitusorganisatsioon SANS Institute sai andmemurdmise osaliseks pärast seda, kui üks selle töötajatest langes andmepüügirünnaku ohvriks.

SANS Institute, üks suurimaid organisatsioone, mis koolitab infoturbespetsialiste üle maailma, on ise kannatanud küberrünnaku all. Ründajad said juurdepääsu SANS-i andmetele pärast seda, kui üks tema personalitöötajatest langes andmepüügirünnaku alla.

11 augustil teatas SANS, et ründaja pääses ligi ühe töötaja meilikontole ja seadistas kogu rünnatud postkasti saabunud kirjavahetuse ümbersuunamise mõnele teisele aadressile ning installis ka Office 365 pahatahtliku lisandmooduli.

Selle tulemusena said häkkerid 513 kirja, mis sisaldasid kokku umbes 28 000 kirjet SANS-i liikmete isikuandmete kohta. See teave ei sisalda paroole ega finantsteavet, näiteks krediitkaarte. Andmed hõlmavad e-posti aadresse, täisnimesid, telefoninumbreid, ametinimetusi, ettevõtete nimesid ja füüsilisi aadresse.

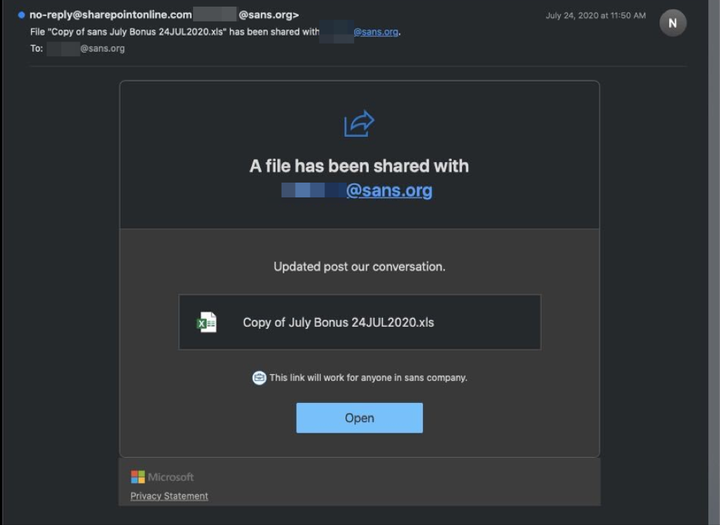

SANS-i uurimise kohaselt sai rünnak alguse andmepüügimeilist, mis kujutas endast SANS SharePointi teenuse väidetavalt saadetud faili.

Faili nimi oli "July Bonus Copy 24JUL2020.xls" ja meilis paluti kasutajal failile juurdepääsuks klõpsata nuppu "Ava".

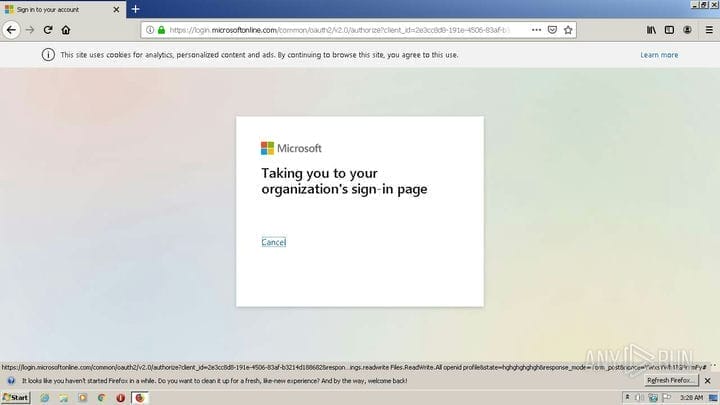

Nupul klõpsates avaneb vaikebrauser aadressil „https://officei6zq49rv2p5a4xbq8ge41f1enjjczo.s3.us-east-2.amazonaws[.]com/index.html", mis palub kasutajal sisestada oma Office 365 mandaadid.

Paralleelselt installiti Microsoft Office OAuthi pahatahtlik lisandmoodul nimega Enable4Excel.

Pärast installimist lisab see uue edastamisreegli nimega Anti-Rämpsposti reegel, mis jälgib e-kirjades konkreetseid märksõnu. Kui meilist leiti sobiv märksõna, suunatakse see ümber välisele aadressile deemon[@]daemongr5yenh53ci0w6cjbbh1gy1l61fxpd.com.

Siin on jälgitavate märksõnade loend:

agreement

Bank

bic

capital call

cash

Contribution

dividend

fund

iban

Payment

purchase

shares

swift

transfer

Wire

wiring infoVirusTotali info põhjal viidi andmepüügikampaania läbi 24. juulil 2020. SANS polnud ainus sihtmärk, vähemalt kaks ettevõtet laadisid sarnaseid e-kirju VirusTotali.