Cobalt Strike -lähdekoodit vuotivat: mikä se on ja miksi se on voimakas ase väärissä käsissä

Miksi yksi tehokkaimmista läpäisytestauskehyksistä on vaarallinen.

Vuodesta 2012 lähtien Cobalt Strikea on käytetty verkon tietoturvatestaustyökaluna kehittyneitä hyökkääjätaktiikoita vastaan. Valitettavasti, kuten useimmat muut tietoturvatyökalut ja -tieto, myös Cobalt Strike on laajalti hyökkääjien käytössä.

Tämän työkalun tarkoituksena on jäljitellä edistyneimpiä hakkereita ja heidän menetelmiään testata järjestelmän turvallisuutta. Siksi hyökkääjät rakastavat sitä laajalti: valtion APT-ryhmistä lunnasohjelmien operaattoreihin.

Lyhyesti sanottuna tämä on tehokas verkkohyökkäysalusta, jossa yhdistyvät sosiaalinen suunnittelu, peukalointityökalut, verkkomallin hämärtäminen ja kehittynyt haittaohjelmien käyttöönottomekanismi ja paljon muuta.

Toinen vuoto

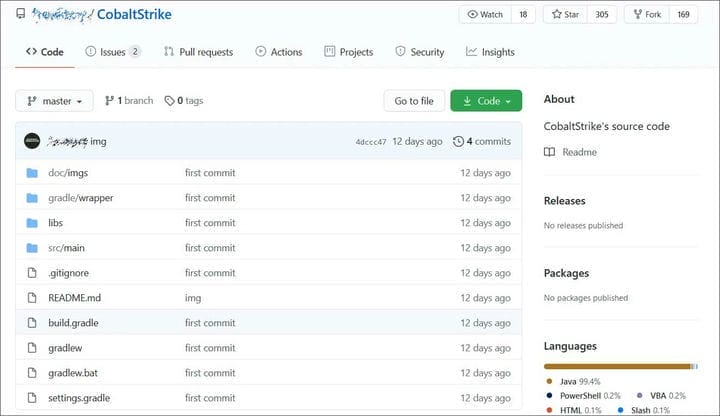

Kaksitoista päivää sitten luotiin GitHubiin arkisto, joka näyttää olevan Cobalt Strike 4.0:n lähdekoodi BleepingComputerin mukaan.

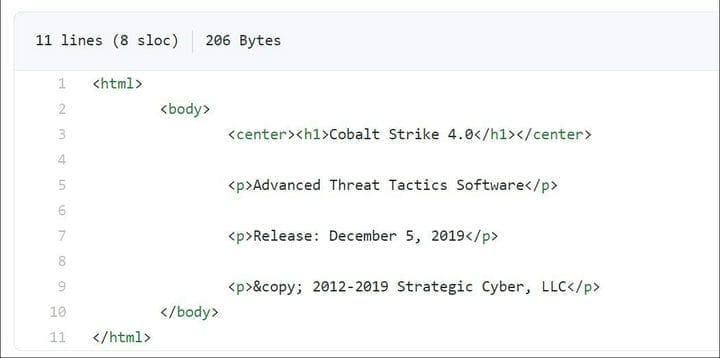

Tiedoston src/main/resources/about.htmlperusteella tämä Cobalt Strike 4.0 -versio julkaistiin 5. joulukuuta 2019.

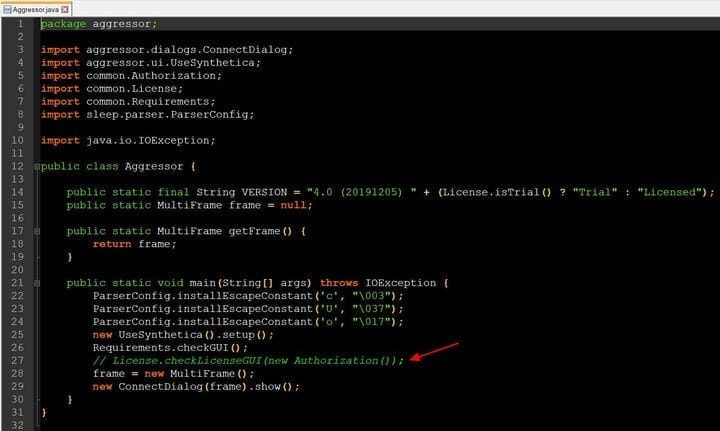

Kuten alla olevasta lähdekoodin kuvakaappauksesta näet, lisenssitarkistus on kommentoitu, mikä tarkoittaa, että kuka tahansa voi kääntää sen täyden version.

Tietoturvaasiantuntija Vitaly Kremez Advanced Intelistä, joka arvioi lähdekoodin, sanoi uskovansa Java-koodin purettavan manuaalisesti. Tämän jälkeen henkilö korjasi kaikki riippuvuudet ja poisti lisenssitarkistuksen, jotta se voitiin koota.

Arkisto on haaroittunut 172 kertaa sen julkaisun jälkeen, mikä vaikeuttaa lähdekoodin jakelun hillitsemistä.

Mikä on Cobalt Strike?

Cobalt Strike on kaupallinen läpäisytestaustyökalu, jonka avulla tietoturva-ammattilaiset pääsevät käsiksi monenlaisiin hyökkäyksiin.

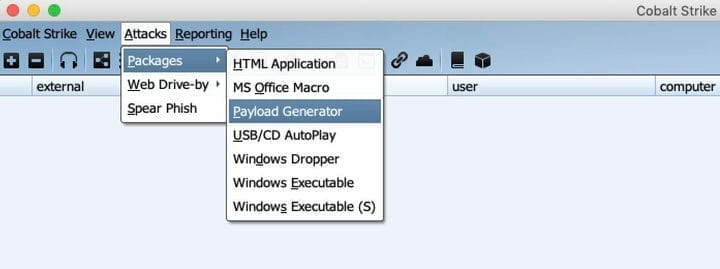

Se mahdollistaa ensisijaisesti hyötykuorman toimittamisen ja hallinnan hyökätylle tietokoneelle, mutta sen lisäksi Cobalt Strikea voidaan käyttää keihään tietojenkalasteluun, luvattoman pääsyn hankkimiseen järjestelmiin, ja se voi myös simuloida erilaisia haittaohjelmia ja muita kehittyneitä hyökkäystaktiikoita.

Se on täysin laillinen työkalu, jota eettiset hakkerit käyttävät ja maksaa 3 500 dollaria käyttäjää kohti. Hyökkääjät käyttävät sitä kuitenkin laajalti myös todellisiin hyökkäyksiin organisaatioita vastaan. Jotkut hyökkääjät hankkivat kokeiluversion Cobalt Strikestä ja murtavat sen ohjelmistopuolustukset, kun taas toiset löytävät vuotaneita krakattuja versioita hakkerifoorumeilta ja hämäriltä markkinapaikoilta.

Cobalt Strike on hakkerin Sveitsin armeijan veitsi

Cobalt Strike on suosikki, koska se on vakaa ja erittäin joustava. Se voidaan käyttää uudelleen kaikenlaisten hyötykuormien, kuten kiristysohjelmien tai näppäinloggerien, käyttöönottamiseksi vaarantuneessa verkossa. Se on hyvin organisoitu ja tarjoaa puitteet vaarantuneiden varojen hallintaan. Tämä työkalu auttaa tason B hakkereita toimimaan kuten tason A hakkerit .

Cobalt Strike tarjoaa seuraavat ominaisuudet:

- Reconnaissance – selvittää, mitä ohjelmistoa kohde käyttää, ja versiotiedoista tunnettujen haavoittuvuuksien tunnistamiseksi.

- Attack Packages – tarjoaa erilaisia sosiaalisen manipuloinnin hyökkäysmekanismeja, luo troijalaisia, jotka ovat viattomia tiedostoja, kuten Java-sovelmia, Microsoft Office -asiakirjoja tai Windows -ohjelmia, ja luo klooneja verkkosivustoista.

- Yhteistyö – Viitekehyksen avulla hakkeriryhmä voi jakaa tietoa ja kommunikoida reaaliajassa sekä yhdessä hallita vaarantuneita järjestelmiä.

- Jälkikäyttö – Cobalt Strike käyttää hyötykuorman luontimekanismia nimeltä Beacon. Sen avulla voit ottaa käyttöön PowerShell -komentosarjoja, kirjata näppäinpainalluksia, ottaa kuvakaappauksia, ladata tiedostoja ja suorittaa muita hyötykuormia. Majakka voi muuttaa verkon allekirjoitusta matkimaan erityyppisten haittaohjelmien käyttäytymistä tai esiintyä hyvänlaatuisena liikenteenä.

- Piilotettu viestintä – sallii hyökkääjien muuttaa verkon ilmaisimia lennossa. Työkalu luo piilokanavia DNS-, HTTP- ja HTTPS-protokollien avulla estääkseen verkkoviestinnän havaitsemisen tavallisilla IDS/IPS-järjestelmillä.

- Flip Browser – voidaan käyttää ohittamaan kaksivaiheinen todennus.

Pankkiautomaattien hakkerointi Cobalt Strikella

Tämän työkalun ominaisuuksien havainnollistamiseksi annamme esimerkin Group-IB- tutkimuksen hyökkäyksestä.

Heinäkuussa 2016 yhden Taiwanin suurimmista pankeista toiminta halvaantui. Pankki kohtasi massiivisen hyökkäyksen: naamioituneet miehet tyhjensivät samanaikaisesti noin 30 pankkiautomaattia 2 miljoonan dollarin arvosta. Poliisi oli hämmentynyt: pankkiautomaattien koteloissa ei ollut jälkiä hakkeroinnista tai yläpuolella olevista laitteista. Hyökkääjät eivät käyttäneet edes pankkikortteja.

Onneksi kaikki tapahtui tallentui valvontakameroihin: naamioituneet ihmiset lähestyivät pankkiautomaatteja ja soittivat puheluita, minkä jälkeen pankkiautomaatti jakoi ilman sen kummempaa rahaa, jonka rikolliset laittoivat reppuihin ja pakenivat. Sen jälkeen maan kahdeksan suurinta pankkia joutuivat keskeyttämään käteisen liikkeeseenlaskun 900 pankkiautomaatissa.

Sitä, mitä pankki on kohdannut, kutsutaan logiikkahyökkäykseksi. Sen ydin on, että hakkerit tunkeutuvat pankkiverkkoon lähettämällä phishing-sähköposteja, joissa on hyväksikäyttö, ja tunkeutuessaan siihen ottavat pankkiautomaattien täyden hallinnan. Sen jälkeen he toistavat käskyn antaa rahaa. Murtovarkaiden rikoskumppanit – ota rahat ja siirrä ne hyökkäyksen järjestäjille.

Hakkerin työkalu oli nimenomaan Cobalt Strike.

Miksi Cobalt Strike on voimakas ase hakkereiden käsissä?

Vaikka vuotanut lähdekoodi ei ollutkaan alkuperäinen, se riittää vakavasti huolestuttamaan tietoturva-ammattilaisia, sillä se poistaa esteet näin tehokkaan työkalun hankkimiselta ja helpottaa rikollisryhmien hankkimista ja muokkaamista koodin tarpeen mukaan lennossa.

Vuoto avaa myös oven rikollisille lisäparannuksille työkalupakkiin, kuten tapahtuu monien haittaohjelmatyökalujen kanssa vuodon jälkeen, kuten Zeus 2.0.8.9 tai TinyNuke, koska niitä käytetään ja päivitetään nyt jatkuvasti.

BleepingComputer yritti ottaa yhteyttä Cobalt Strikeen ja heidän emoyhtiönsä Help Systemsiin tarkistaakseen lähdekoodin aitouden, mutta ei saanut vastausta.

Tämä ei ole ensimmäinen kerta, kun hyökkääjät ovat onnistuneet hakkeroimaan Cobalt Striken täysin toimivia versioita ja saattamaan ne laajalti saataville markkinapaikoilla ja pimeässä verkkofoorumissa. Esimerkiksi tämän vuoden maaliskuun 22. päivänä työkalun uusin versio hakkeroitiin ja lähetettiin hakkerifoorumeille.