Intelin vuoto: 20 Gt lähdekoodia ja sisäisiä asiakirjoja

Yhdysvaltalaisen siruvalmistajan Intelin turvaluokitellut ja luottamukselliset asiakirjat, joiden väitetään johtuneen hakkeroinnista, ladattiin tänään julkiseen tiedostonjakopalveluun.

20 Gt turvaluokiteltua tietoa tulee tuntemattomasta lähteestä. Tämä oli vain ensimmäinen osa Intelin vuotojen sarjasta.

Mukaan

, kehittäjä ja käänteinen suunnittelija, joka on saanut asiakirjoja nimettömältä hakkereilta, suurimman osan tiedoista tulisi suojata immateriaalioikeuksilla. Kehittäjälle kerrottiin, että tiedot varastettiin Inteliltä tänä vuonna.

"Ne antoi minulle anonyymi lähde, joka varasti ne aiemmin tänä vuonna, lisätietoja tästä julkaistaan pian", Kottmann sanoo.

"Suurin osa tiedoista ei ole KOSKAAN aiemmin julkaistu, ja ne luokitellaan luottamuksellisiksi NDA:n tai Intel Restricted Secretin mukaan", lisäsi kehittäjä.

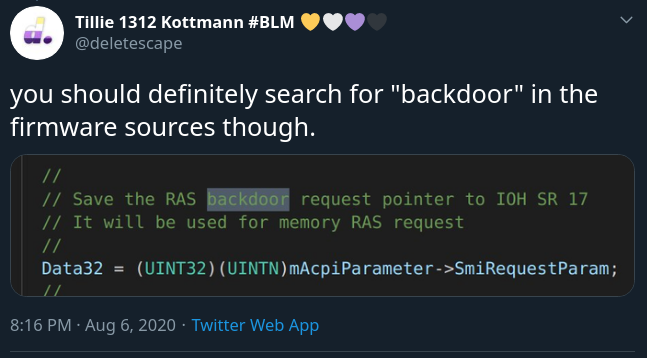

Laiteohjelmiston lähdekoodista löydät takaoviin liittyviä kommentteja, mutta tämä voi tarkoittaa mitä tahansa, eikä välttämättä tarkoita, että he voivat käyttää tietokonettasi:

Intelin edustaja viittasi yrityksen tuotetietoturvakäytäntösivulle, jossa todetaan, että "Intelin tuotekehityskäytännöt ja -käytännöt kieltävät kaikki tarkoitukselliset toimet, joilla sallitaan pääsy dokumentoimattomiin laitteisiin (esim.) ja haavoittuvien laitteiden paljastaminen." tietoja tai niiden tuotteiden turvaominaisuuksien tai rajoitusten kiertämistä."

Jotkut arkiston tiedostot sisältävät teknisiä tietoja ja viittaavat piirisarjan sisäiseen suunnitteluun, mukaan lukien Kaby Lake -alusta ja Intel Management Engine (ME).

Vuodon ensimmäinen osa sisältää asiakirjoja, jotka liittyvät seuraaviin:

- Intel ME Bringup -oppaat + työkalut (flash) + näytteitä eri alustoille

- Kabylake BIOS-viitekoodi ja esimerkkikoodi (Purley-alusta) + alustuskoodi (jotkut niistä vietyinä git-tietovarastoja, joissa on koko historia)

- Intel CEFDK (Consumer Electronics Firmware Development Kit (Bootloader)) LÄHTEET

- Silicon / FSP lähdepaketit eri alustoille

- Erilaisia Intelin kehitys- ja virheenkorjaustyökaluja

- Simics Simulation Rocket Lake S:lle ja mahdollisesti muille alustoille

- Erilaisia tiekarttoja ja muita asiakirjoja

- Intelin SpaceX:lle kehittämät kameraohjaimen binaarit

- Kaavioita, asiakirjoja, työkaluja + laiteohjelmisto julkaisemattomalle Tiger Lake -alustalle

- Kabylake FDK opetusvideot

- Intel Trace Hub+ -dekooderitiedostot Intel ME:n eri versioille

- Elkhart Lake Silicon -viite ja alustan mallikoodi

- Joitakin Verilog-juttuja eri Xeon-alustoille, en tiedä mitä tarkalleen

- BIOS/TXE-versioiden virheenkorjaus eri alustoille

- Bootguard SDK (salattu zip)

- Prosessimulaattori Intel Snowridge / Snowfish ADK

- Sekalaiset suunnitelmat

- Intelin markkinointimateriaalimallit (InDesign)

Julkaisua kutsutaan jo "mehukkaaksi", mutta Kottmann uskoo, että tulevat lähteensä vuodot sisältävät todennäköisesti vielä "mehukkaampia" luokiteltuja asiakirjoja.

Miten se väitetään tapahtuneen

Kottman ylläpitää arkistoa heidän hankkimistaan lähdekoodista ja eri lähteistä, jotka etsivät väärin määritettyjä DevOps-työkaluja, jotka tarjoavat pääsyn resursseihin. Tietovarasto sisältää tietoja, mukaan lukien alkuperäisen koodin, kymmeniltä yrityksiltä (GE Appliances, Microsoft, Qualcomm, Motorola, AMD, Lenovo).

Kehittäjä tekee kaikkensa poistaakseen arkaluontoiset tiedot lähettämästään koodista ja noudattaakseen poistopyyntöjä. Lisäksi he ovat valmiita antamaan yksityiskohtaista tietoa virheellisistä määrityksistä ja siitä, miten vältetään tulevat viat.

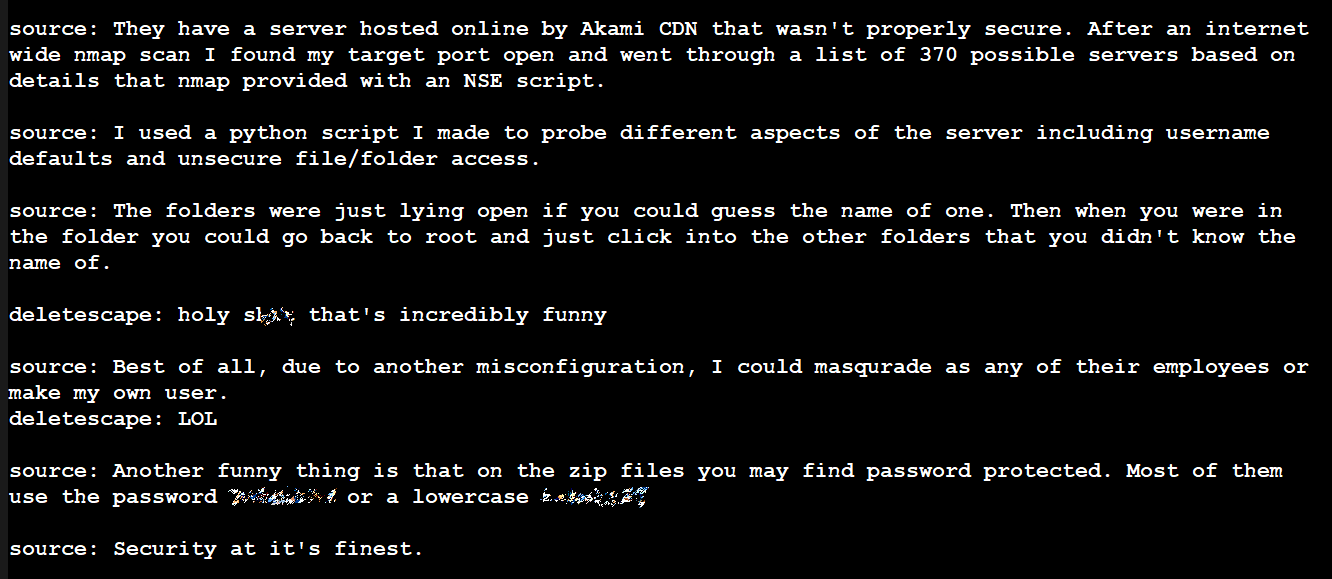

Intel-hakkerointi ei näytä olevan erilainen. Hakkeri kertoi Kottmannille löytäneensä CDN:stä Intel-palvelimen, jota ei ollut kunnolla suojattu. Tämä kone näyttää valitun verkkoindeksoinneista kerättyjen osien perusteella.

Oman Python-skriptinsä avulla hakkeri väittää pystyneensä varmistamaan käyttäjätunnuksen ja suojaamattoman pääsyn tiedostoihin ja kansioihin. Hakkerin mukaan kansioihin oli mahdollista päästä, jos tiesi oikeat nimet. Heidän täytyi kuitenkin arvata vain yksi nimi. Sisään päästyään he voivat palata juurihakemistoon ja käyttää mitä tahansa niistä.

Tärkeämpi yksityiskohta oli kuitenkin väite, että he voisivat esiintyä ketä tahansa Intelin työntekijänä, jolla on pääsy resursseihin, tai luoda oman käyttäjän. Jotkut tiedostot ovat arkistoja, jotka on suojattu uskomattoman heikoilla salasanoilla.

Intel sanoi BleepingComputerille antamassaan lausunnossa, että tiedot näyttävät tulevan Intelin resurssi- ja suunnittelukeskuksesta. Yrityksen tiedottaja ei tarkentanut hakkerointitapaa, mutta sanoi, että vuoto voi tulla henkilöltä, jolla on pääsy portaaliin:

"Tutkimme tätä tilannetta. Tiedot näyttävät tulevan Intelin resurssi- ja suunnittelukeskuksesta, joka isännöi tietoja asiakkaidemme, kumppaneidemme ja muiden käyttöoikeuksiin rekisteröityneiden ulkopuolisten osapuolten käyttöön. Uskomme, että henkilö, jolla on käyttöoikeudet, on ladannut ja jakanut nämä tiedot", Intelin tiedottaja.

Tämän osaston työntekijöillä on tavallista korkeammat oikeudet, mikä antaa heille pääsyn asiakkaiden ja OEM-resurssien lisäksi Intelin immateriaaliomaisuuteen, kuten dokumentaatioon ja työkaluihin, testauspalveluihin ja tuotteiden esikatseluihin, jotka kaikki ovat saatavilla yrityksen salassapitovelvollisuuden mukaisesti. sopimus (CNDA).