Hacker haben eines der wichtigsten Cybersicherheitsunternehmen gehackt – Details

Die Cybersicherheits-Schulungsorganisation SANS Institute erlitt eine Datenschutzverletzung, nachdem einer ihrer Mitarbeiter Opfer eines Phishing-Angriffs wurde.

Das SANS Institute, eine der größten Organisationen, die weltweit Informationssicherheitsspezialisten ausbildet, wurde selbst Opfer eines Cyberangriffs. Angreifer verschafften sich Zugriff auf SANS-Daten, nachdem einer ihrer HR-Mitarbeiter auf einen Phishing-Angriff hereingefallen war.

Am 11. August berichtete SANS, dass der Angreifer Zugriff auf das E-Mail-Konto eines der Mitarbeiter erlangte und die Umleitung aller über das angegriffene Postfach empfangenen Korrespondenz an eine andere Adresse einrichtete und außerdem ein schädliches Add-on für Office 365 installierte.

Als Ergebnis erhielten die Hacker 513 Briefe, die insgesamt etwa 28.000 Datensätze mit persönlichen Informationen von SANS-Mitgliedern enthielten. Diese Informationen umfassen keine Passwörter oder Finanzinformationen wie Kreditkarten. Die Daten umfassen E-Mail-Adressen, vollständige Namen, Telefonnummern, Berufsbezeichnungen, Firmennamen und physische Adressen.

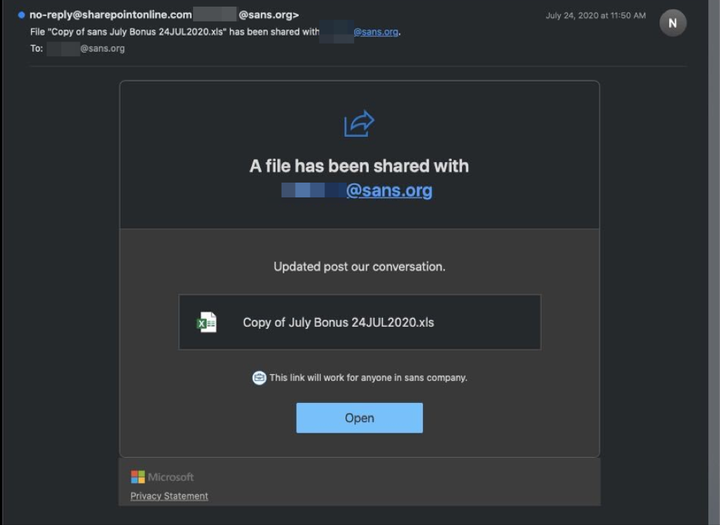

Laut der SANS-Untersuchung begann der Angriff mit einer Phishing-E-Mail, die sich als Datei ausgab, die angeblich vom SANS-SharePoint-Dienst gesendet wurde.

Die Datei hieß „July Bonus Copy 24JUL2020.xls” und die E-Mail forderte den Benutzer auf, auf die Schaltfläche „Öffnen” zu klicken, um auf die Datei zuzugreifen.

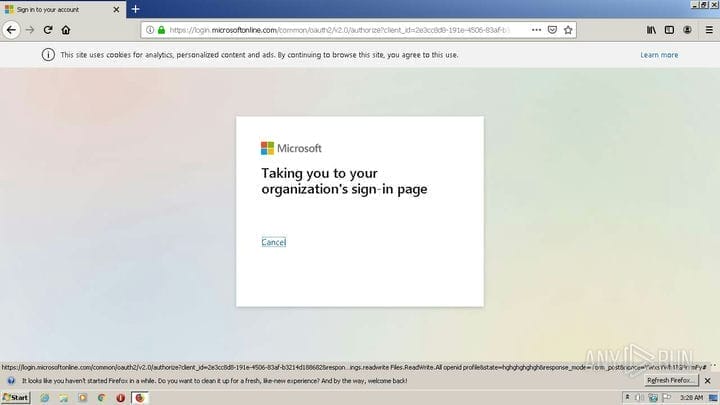

Durch Klicken auf die Schaltfläche wird der Standardbrowser unter „https://officei6zq49rv2p5a4xbq8ge41f1enjjczo.s3.us-east-2.amazonaws[.]com/index.html” geöffnet, der den Benutzer auffordert, seine Office 365-Anmeldeinformationen einzugeben.

Parallel dazu wurde ein bösartiges Add-on für Microsoft Office OAuth namens Enable4Excel installiert .

Nach der Installation fügt es eine neue Weiterleitungsregel namens Anti-Spam-Regel hinzu, die E- Mails auf bestimmte Schlüsselwörter überwacht. Wenn in der E-Mail ein passendes Schlüsselwort gefunden wurde, wird diese auf die externe Adresse daemon[@]daemongr5yenh53ci0w6cjbbh1gy1l61fxpd.com umgeleitet.

Hier ist eine Liste der überwachten Keywords:

agreement

Bank

bic

capital call

cash

Contribution

dividend

fund

iban

Payment

purchase

shares

swift

transfer

Wire

wiring infoBasierend auf Informationen von VirusTotal wurde die Phishing-Kampagne am 24. Juli 2020 durchgeführt. SANS war nicht das einzige Ziel, mindestens zwei andere Unternehmen haben ähnliche E-Mails auf VirusTotal hochgeladen.