Attaccando il protocollo SS7, gli hacker possono intercettare messaggi di testo e chiamate dal vero destinatario.

Gli hacker che avevano accesso al sistema OKS-7 (SS7) utilizzato per configurare reti mobili in tutto il mondo sono stati in grado di accedere agli account Telegram e agli account e-mail di personaggi noti nel settore delle criptovalute, secondo Bleeping Computer.

Gli hacker hanno cercato di ottenere codici di autenticazione a due fattori (2FA) attraverso una vulnerabilità nel sistema di messaggistica SMS del provider di telefonia mobile della vittima.

Gli hacker di SS7 possono intercettare i messaggi di testo e le chiamate del vero destinatario, aggiornando la posizione del dispositivo come se fosse registrato su una rete diversa.

L’attacco è avvenuto a settembre e ha preso di mira almeno 20 abbonati dell’operatore di telefonia mobile israeliano Partner Communications (precedentemente noto come Orange Israel), tutti coinvolti in progetti di criptovaluta di alto livello .

Tzachi Ganot, co-fondatore di Pandora Security a Tel Aviv, che ha indagato sull’incidente e aiutato le vittime a riottenere l’accesso ai propri account, ha dichiarato a BleepingComputer che tutte le prove indicano un attacco SS7.

Pandora Security è specializzata nella creazione di ambienti digitali sicuri e fornisce tecnologia e servizi informatici a persone di alto profilo come figure di spicco del mondo degli affari e celebrità. Secondo Ganot, i clienti includono alcune delle persone più ricche del mondo.

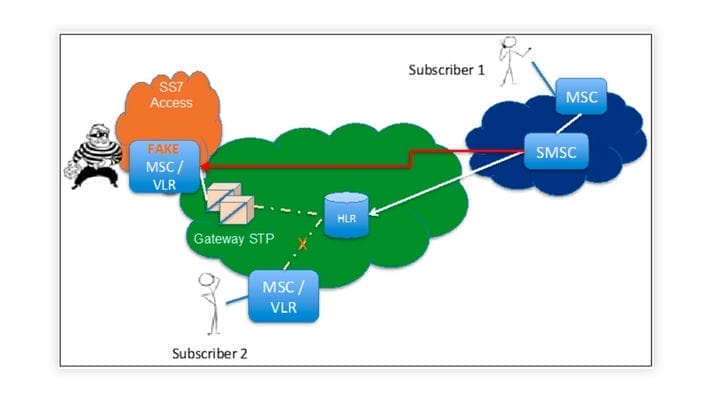

Ganot ha riferito che gli hacker probabilmente hanno falsificato il Centro servizi SMS (SMSC) di un operatore di rete mobile (non siamo stati in grado di determinare quale) per inviare una richiesta di aggiornamento della posizione per i numeri di telefono del partner a cui erano interessati.

La richiesta di aggiornamento richiedeva essenzialmente al Partner di inviare tutte le chiamate vocali ei messaggi SMS destinati al vero destinatario al falso MSC .

Immagine: Cellusys tramite BleepingComputer

Ganot afferma che gli aggressori hanno studiato gli account delle loro vittime e le password trapelate loro. Conoscevano numeri di abbonati internazionali univoci (MSISDN – International Subscriber Directory Number per stazioni mobili) e numeri di International Mobile Subscriber Identity (IMSI ).

Gli attacchi SS7, sebbene più comuni negli ultimi anni, non sono facili da eseguire, poiché richiedono una buona conoscenza dell’interworking della rete mobile domestica e dell’instradamento delle comunicazioni a livello globale.

In questo caso, l’obiettivo degli hacker era quello di ottenere criptovaluta. Ganot ritiene che alcune delle caselle di posta compromesse in questo modo abbiano agito come metodo di backup per altri account di posta elettronica con informazioni più preziose, consentendo all’attaccante di accedervi.

"In alcuni casi, gli hacker si sono finti vittime hackerando i loro account Telegram e scrivendo ad alcuni contatti chiedendo loro di scambiare BTC con ETC e simili." – Tzachi Ganot

Questa truffa è ben nota nella comunità delle criptovalute e gli utenti sono generalmente diffidenti nei confronti di tali richieste. Ganot dice che "per quanto ne sappiamo, nessuno si è innamorato dell’esca".

Sebbene l’invio di codici di verifica tramite SMS non sia senza motivo considerato non sicuro, molti servizi, tra cui Telegram, si affidano ancora a questa pratica, mettendo a rischio gli utenti.

Oggi esistono metodi di autenticazione migliori rispetto agli SMS o all’autenticazione basata sulle chiamate. Le soluzioni includono applicazioni create appositamente per questo scopo o chiavi fisiche, ha affermato Ganot. Gli standard delle telecomunicazioni devono allontanarsi dai protocolli legacy come SS7 (sviluppato nel 1975) che non sono più in grado di risolvere i problemi di oggi.

Il quotidiano israeliano Haaretz ha pubblicato i dettagli dell’attacco all’inizio di questo mese, affermando che l’Agenzia nazionale di intelligence israeliana (Mossad) e la Direzione nazionale per la sicurezza informatica del paese erano coinvolte nelle indagini.

La pubblicazione rileva inoltre che Ganot e il suo partner (i fondatori di Pandora Security) hanno lavorato per la NSO per diversi anni .