Badania: prawie wszystkie komunikatory internetowe, z których korzystasz, są bezpieczne

Jeden komunikator, używany głównie w Chinach, ujawnił ponad 130 000 bardzo wyraźnych zdjęć, filmów i nagrań dźwiękowych swoich użytkowników. Chociaż ta usługa przesyłania wiadomości była powiązana z firmą, która oferowała rzekomo „prywatną sieć społecznościową", a zatem miała niewielką bazę użytkowników.

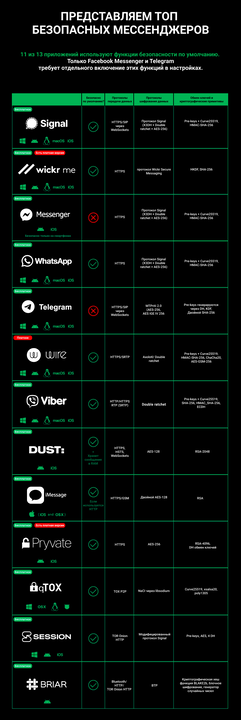

Faceci z CyberNews w swoim nowym badaniu ocenili funkcje bezpieczeństwa dużych komunikatorów, przetłumaczyliśmy je i zapraszamy do zapoznania się.

Mamy dobrą wiadomość dla użytkowników najpopularniejszych komunikatorów: 11 z 13 aplikacji, wszystkie oprócz Telegrama i Facebook Messengera, ma domyślnie włączone zabezpieczenia. Wygląda to obiecująco, a branża komunikatorów wyraźnie zmierza w dobrym kierunku.

Naukowcy odkryli również, że większość aplikacji korzysta z szyfrowania RSA i AES oraz haszowania kluczy, które są obecnie najbezpieczniejszymi i najskuteczniejszymi metodami szyfrowania.

Ogólnie rzecz biorąc, szyfrowanie jest potrzebne nie tylko do ochrony „prywatnych” wiadomości. Takie bezpieczne komunikatory pozwalają aktywistom z całego świata walczyć z niesprawiedliwością i autorytarnymi rządami bez obawy o prześladowania, takie jak protesty przeciwko Łukaszence na Białorusi.

Przedmioty analizy

Aby przeprowadzić analizę, naukowcy przyjrzeli się różnym aspektom 13 popularnych bezpiecznych aplikacji do przesyłania wiadomości:

- Sygnał

- Wickr Ja

- Posłaniec

- Telegram

- Drut

- Viber

- Cyberpył

- iMessage

- Prywatny

- Qtox

- Sesja

- Wrzosiec

Kluczowe wnioski

Analiza obejmowała stosowane protokoły komunikacyjne i standardy szyfrowania różnych aplikacji, zasady wymiany kluczy oraz prymitywy kryptograficzne.

- 2 aplikacje domyślnie nie korzystają z zabezpieczeń, użytkownik musi sam je aktywować w ustawieniach

- 4 aplikacje korzystają ze standardowego w branży szyfrowania sygnału

- tylko 2 aplikacje używają protokołu P2P do wymiany danych

- iMessage nie szyfruje wiadomości, jeśli są wysyłane przez GSM (przy użyciu sieci 2G i 3G)

- 3 z 13 aplikacji mają subskrypcję, która umożliwia korzystanie z zaawansowanych funkcji

- większość aplikacji używa RSA i AES, jednych z najbezpieczniejszych dostępnych obecnie algorytmów szyfrowania, do szyfrowania i mieszania kluczy

Jak działają bezpieczne komunikatory

Podczas gdy nacisk kładziony jest na najpopularniejsze aplikacje do przesyłania wiadomości, takie jak Signal, Messenger, Viber, Telegram i WhatsApp, naukowcy rozszerzyli analizę o inne aplikacje do przesyłania wiadomości, aby zapewnić kompleksowy wgląd w samą branżę. Porozmawiamy również o Session, Briar, Wickr Me, Wire i Cyber Dust.

To, co zostało znalezione, jest w większości zachęcające: wszystkie z wyjątkiem dwóch aplikacji domyślnie zapewniały bezpieczeństwo, a Telegram i Messenger można było łatwo zabezpieczyć, zmieniając ustawienia użytkownika.

Cztery aplikacje – Signal, Messenger, WhatsApp i Session – wykorzystywały protokół Signal do szyfrowania typu end-to-end. W przypadku szyfrowania typu end-to-end tylko nadawca i odbiorca mogą przeglądać wiadomości, natomiast bez szyfrowania typu end-to-end serwer aplikacji do przesyłania wiadomości, który znajduje się między nadawcą a odbiorcą, może odczytywać wiadomości. Protokół Signal stał się branżowym standardem bezpiecznej komunikacji głosowej i wideo.

Ciekawym aspektem w przypadku aplikacji iMessage, która jest używana na urządzeniach Apple, jest to, że szyfruje dane tylko wtedy, gdy są przesyłane przez HTTPS. Podczas wysyłania przez GSM (2G i 3G) dane nie są szyfrowane.

Tylko dwie aplikacje, Briar i Qtox, używają protokołu P2P do przesyłania danych przez sieć peer-to-peer. P2P umożliwia przesyłanie danych bezpośrednio od użytkownika do użytkownika bez korzystania z serwera jako pośrednika. Podczas gdy Briar oferuje inne protokoły transferu, Qtox używa tylko własnego P2P TOX. Dlatego nie mają polityki prywatności, ponieważ nie mają dostępu do danych użytkowników.

Wszystkie recenzowane komunikatory są bezpłatne lub mają darmową wersję, tylko Wire wymaga płatnej subskrypcji. Powodem jest to, że jest stworzony na potrzeby korporacyjne, takie jak Slack lub Microsoft Teams, obsługuje tylko szyfrowanie typu end-to-end.

Generalnie badacze doszli do wniosku, że za pomocą tych komunikatorów można się bezpiecznie komunikować, należy tylko pamiętać, że w przypadku Facebook Messengera lub Telegrama należy włączyć zabezpieczenia w ustawieniach aplikacji lub osobnego czatu.

Jest to konieczne nie tylko ze względów bezpieczeństwa, ale także w celu zachowania prywatności, ponieważ serwery Facebooka i Telegramu również nie będą mogły przeglądać Twoich wiadomości.

Co oznacza bezpieczeństwo w posłańcach i dlaczego nie zapewniają one bezpieczeństwa?

Ważne jest, aby zrozumieć, że istnieją pewne ograniczenia, gdy mówimy o bezpieczeństwie w komunikatorach. Na dłuższą metę zależy to od tego, jak dokładnie zamierzasz ich używać.

Do normalnego użytkowania ważne jest, aby komunikator szyfrował dane, najlepiej domyślnie. Ale poza tym są użytkownicy, którzy chcą jak największego bezpieczeństwa, co oznacza całkowitą lub prawie całkowitą anonimowość. Aby nikt oprócz nich nie mógł przeglądać wiadomości, śledzić ich wymiany, a nawet znać ich imion. W związku z tym większość tych usług kończy się niepowodzeniem. Choćby dlatego, że aplikacje nie są doskonałe, podobnie jak ludzie, którzy je piszą. Aplikacja może korzystać ze wszystkich najsilniejszych funkcji bezpieczeństwa, ale żadna aplikacja nie jest odporna na błędy.

Jednym z najwyraźniejszych tego przykładów jest WhatsApp, który od wielu lat ma luki w zabezpieczeniach. Na przykład izraelskie oprogramowanie szpiegujące umożliwiało instalację oprogramowania szpiegującego tylko po skontaktowaniu się z ofiarą za pośrednictwem aplikacji WhatApp. Facebook Messenger miał również luki, które pozwalały hakerom potajemnie podsłuchiwać twoje rozmowy bez większego wysiłku.

Nawet Signal, który jest polecany przez specjalistów od cyberbezpieczeństwa, padł ofiarą wyrafinowanego hacka, który pozwolił im podsłuchiwać cię za pomocą jakiegoś połączenia duchów. Zadzwonili i natychmiast wcisnęli przycisk wyciszenia. Rozmowa nie była widoczna, ale mogli podsłuchiwać twoje otoczenie.

A to tylko przypadki, w których hakerzy wykorzystują luki w zabezpieczeniach do atakowania osób. Na przestrzeni lat organy rządowe i organy ścigania stosowały różne metody szpiegowania całych grup ludzi. W Hongkongu chiński rząd podobno wykorzystał błąd Telegrama, aby uzyskać numery telefonów użytkowników. Niemieccy badacze odkryli również, że WhatsApp, Signal i Telegram ujawniły dane osobowe użytkowników poprzez kontakty.

Żadna z tych aplikacji nie zapewnia absolutnego bezpieczeństwa i nigdy nie będzie, ponieważ osoba lub grupa osób dysponująca wystarczającą ilością czasu i zasobów zawsze znajdzie obejście. Nawet gdyby aplikacja była całkowicie bezpieczna sama w sobie, nie byłaby w stanie naprawić własnych błędów.

Jak również powiedziano w Telegram FAQ:

„Nie możemy ochronić cię przed własną matką, jeśli weźmie twój odblokowany telefon bez hasła. Lub z działu IT, jeśli mają dostęp do komputera w pracy. Lub od innych osób, które uzyskują fizyczny lub rootowy dostęp do twoich telefonów lub komputerów z zainstalowanym Telegramem”.

Jeśli zachowujesz się niepewnie, żadna bezpieczna aplikacja do przesyłania wiadomości nie może cię uratować.

Tabela wyników

Na poniższym obrazku znajdziesz wszystkie szczegóły dotyczące 13 aplikacji do przesyłania wiadomości, które sprawdziliśmy w tym artykule.

Według CyberNews.