Como verificar seu smartphone e laptop em busca de spyware

Neste artigo, mostraremos como verificar seu telefone, laptop e contas online para garantir que ninguém esteja espionando você.

Seja um chefe intrometido ou um parceiro paranóico, ninguém deve espionar seu telefone ou laptop. Mas isso ainda pode acontecer se o software perseguidor estiver de alguma forma instalado em seus dispositivos. Esses programas são especialmente projetados para serem difíceis de detectar, mas você pode encontrá-los se souber como.

Trabalhar com programas instalados em dispositivos corporativos por seu empregador é um pouco diferente daqueles instalados por pessoas que você conhece pessoalmente e que estão tentando espioná-lo. A empresa para a qual você trabalha pode ter bons motivos para monitorar seu desempenho, especialmente se fornecer o hardware e o software que você usa todos os dias.

Independentemente de tal monitoramento ser justificado ou não, pelo menos seus superiores devem informá-lo sobre o que estão monitorando, e não mantê-lo em segredo.

Este guia se concentra no software, com foco na discrição, mas lembre-se de que existem muitos aplicativos legítimos de controle dos pais e ferramentas de rastreamento integradas (como o Find My da Apple) que seus familiares podem usar. A diferença é que é muito fácil entender se esses tipos de aplicativos estão funcionando no momento, mas você ainda precisa saber sobre eles e como eles podem ser usados.

Como verificar seu telefone

A boa notícia para os usuários do iPhone é que é quase impossível instalar um software perseguidor no iPhone: a Apple definiu restrições estritas de acesso e segurança de aplicativos, que nem sempre são fáceis de usar, mas muito eficazes para a segurança. O iOS simplesmente não permite que os aplicativos se aprofundem no sistema para poder controlar secretamente o que você faz no seu telefone.

Há uma exceção, se o seu iPhone estiver com jailbreak (desbloqueado para que você possa instalar qualquer aplicativo). Uma pessoa que deseja instalar a vigilância em seu smartphone dessa maneira precisa ter conhecimento de tecnologia e ter acesso físico ao seu telefone por um longo período de tempo. A maneira mais fácil de verificar é encontrar os aplicativos Cydia e SBSettings na tela inicial .

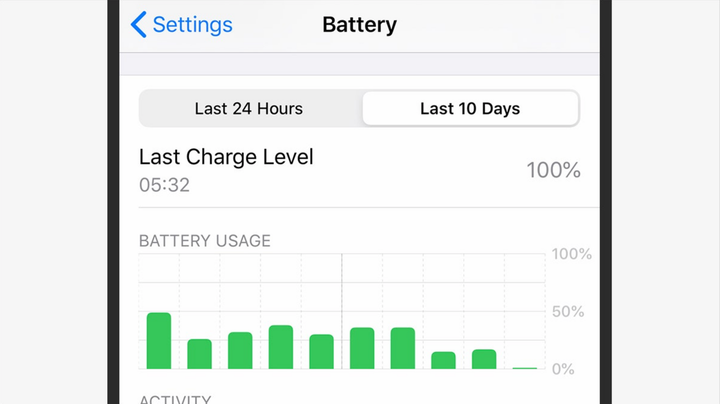

A diminuição da duração da bateria é um dos sinais de que seu telefone foi comprometido. Captura de tela: David Nield | Com fio

Se você descobrir que seu iPhone foi desbloqueado, uma reinicialização completa deve corrigi-lo (e limpar todo o resto, portanto, certifique-se de fazer backup de seus dados importantes).

A instalação de aplicativos de vigilância furtivos em dispositivos Android é um pouco mais fácil, embora seja oficialmente banido: o Google removerá aplicativos da Play Store se encontrar evidências de comportamento de perseguidor. No entanto, os aplicativos às vezes ainda entram no mercado.

Um invasor ainda precisará acessar seu telefone para instalar o rastreamento. Na verdade, esse é um dos maiores sinais de alerta a serem observados: se você mesmo configurou seu smartphone Android e ninguém mais o usou por mais de alguns segundos, ele deve estar livre de software perseguidor.

Se o seu telefone foi desbloqueado, você pode notar que ele esquenta ou a bateria descarrega rapidamente quando você não o está usando. Você também pode ver notificações incomuns inesperadas ou o tempo de inicialização está demorando mais do que deveria. Os aplicativos de perseguição são projetados para serem difíceis de detectar, mas se você notar algum comportamento incomum do telefone, vale a pena investigar.

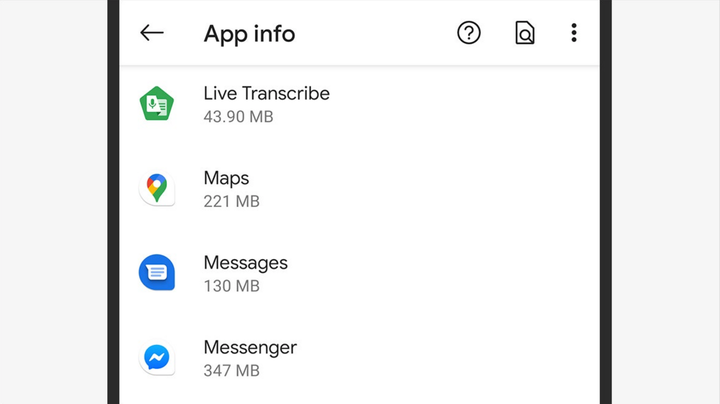

Verifique a lista de aplicativos para encontrar algo suspeito. Captura de tela: David Nield | Com fio

Os aplicativos de monitoramento geralmente ocultam sua presença, mas podem aparecer na lista de aplicativos com um nome alternativo inofensivo: nas configurações do Android, toque em Aplicativos e notificações e em Ver todos os aplicativos. O software Stalker também pode estar oculto no próprio menu de configurações do Android (geralmente em seções relacionadas à segurança) – procure itens de menu que não pareçam corretos ou que você não tenha notado antes ou que não correspondam à documentação oficial.

Para maior tranquilidade, você pode contar com a ajuda de ferramentas de terceiros: Incognito, Certo e Kaspersky Antivirus são três aplicativos de verificação de telefone que devem informar se há malware em seu dispositivo.

Deve-se notar que o problema dos aplicativos de vigilância furtivos é mais agudo agora do que nunca, e tanto o Google quanto a Apple são muito negativos sobre qualquer aplicativo que tente fazer algo assim.

Como verificar seu computador

A maioria dos mesmos princípios de detecção de perseguidores do Android e iOS se aplica ao Windows com macOS. Você ainda precisa acessar seu computador para instalar o rastreamento, mas os invasores também podem induzi-lo a instalar um vírus disfarçado de algo comum.

Além disso, instalar um software de rastreamento é fácil para um gerente de TI que configura um laptop de trabalho para você. Como sempre, proteja bem seu laptop ou desktop com sua própria conta e senha e preste atenção à sua segurança física, como quem tem acesso a ele e quando.

Como proteger os dados do seu laptop

Seu laptop é um tesouro de informações pessoais e confidenciais – certifique-se de que esteja o mais seguro possível.

Tanto a Microsoft quanto a Apple entendem muito bem o problema do software stalker, e o Windows e o macOS detectam e bloqueiam algumas ferramentas ocultas sem qualquer ajuda adicional. Como qualquer outro tipo de malware, o stalkerware pode ser detectado por antivírus de terceiros como Norton, Bitdefender ou Malwarebytes, que possuem versões para Windows e Mac.

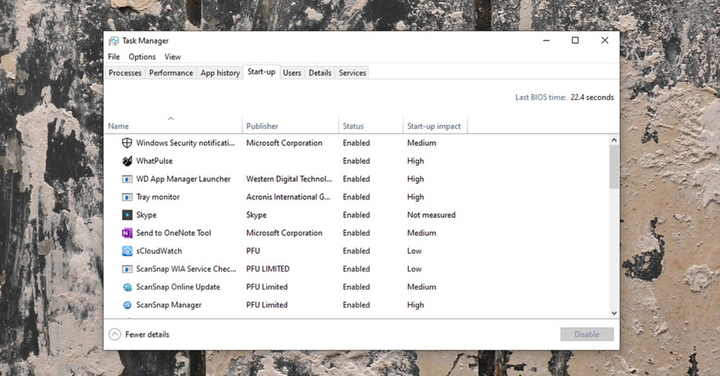

O Gerenciador de Tarefas mostra o que está sendo executado no Windows no momento. Captura de tela: David Nield | Com fio

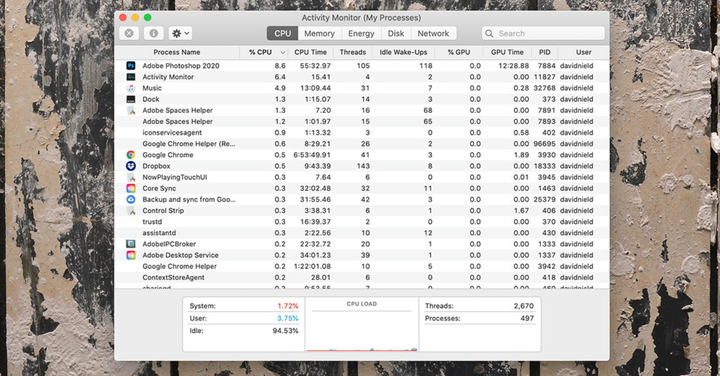

Se você quiser investigar por conta própria, abra o Gerenciador de Tarefas no Windows (procure-o na caixa de pesquisa da barra de tarefas) ou o Activity Monitor no macOS (procure-o no Spotlight com Cmd + Space) para ver tudo em execução no seu computador. Esteja ciente de que o spyware geralmente não se lista com seu nome real e pode muito bem tentar se passar por um aplicativo do sistema ou usar um nome curto que você provavelmente não notará.

Revise todas as guias que aparecem na caixa de diálogo na tela. Se você vir algo que não instalou ou algo que pareça suspeito em seu comportamento (provavelmente uso excessivo do disco), faça uma pesquisa rápida na Web pelo nome do aplicativo ou processo. Normalmente, isso é suficiente para entender com o que você está lidando.

Você também deve verificar se os aplicativos e processos estão sendo executados ao mesmo tempo que o sistema operacional, como a maioria das ferramentas de vigilância deve fazer. No Windows, você encontrará uma lista de software de inicialização na guia Inicialização do Gerenciador de Tarefas ; no macOS, abra as Preferências do Sistema e selecione Usuários e Grupos e Itens de Login. Novamente, se você vir um aplicativo do qual não tem certeza, procure na Internet.

O macOS Activity Monitor informa o que está acontecendo com seu sistema. Captura de tela: David Nield | Com fio

No macOS, algumas permissões adicionais para aplicativos perseguidores podem ser necessárias: em Preferências do Sistema, vá para a seção Segurança e Privacidade e depois para a seção Privacidade. Verifique as entradas para monitoramento de entrada e acesso total ao disco, pois o spyware geralmente requer essas permissões. O Windows não tem essa configuração, mas você pode ver as permissões que os aplicativos têm (incluindo localização, acesso à câmera etc.) selecionando Privacidade no menu Configurações e rolando para baixo até Permissões do aplicativo.

Como dissemos, se seu empregador estiver monitorando seu dia de trabalho, as ferramentas devem estar visíveis e funcionar com seu consentimento. Mas se você está realmente preocupado, uma redefinição completa do sistema para Windows ou macOS deve limpar a maioria das ferramentas de monitoramento ocultas se você suspeitar que uma delas obteve acesso root (certifique-se de fazer backup de seus arquivos primeiro).

Como verificar suas contas

Para quem quer invadir sua privacidade, é mais fácil simplesmente acessar suas contas online do que tentar instalar escutas telefônicas em seus aparelhos.

Além de verificar o acesso não autorizado aos seus dispositivos, você também deve verificar periodicamente o acesso não autorizado às suas contas. Obviamente, isso começa com a proteção de seus nomes de usuário e senhas: verifique se eles são conhecidos apenas por você, são difíceis de adivinhar, não são usados em várias contas e não são registrados em nenhum lugar.

Considere usar um gerenciador de senhas para manter suas senhas seguras. Para contas em que está disponível, ative a autenticação de dois fatores.

O Facebook mostrará uma lista de todos os dispositivos nos quais você está conectado. Captura de tela: David Nield | Com fio

Se houver um convidado indesejado em sua conta, você poderá encontrar a confirmação disso nessas configurações. Para o Facebook, por exemplo, abra a página de configurações em seu navegador e clique em Segurança e Login para ver todos os dispositivos em que sua conta está ativa (e faça logout nos que você não estiver logado). Se você estiver usando o Gmail na web, clique no botão Detalhes no canto inferior direito para visualizar outras sessões ativas.

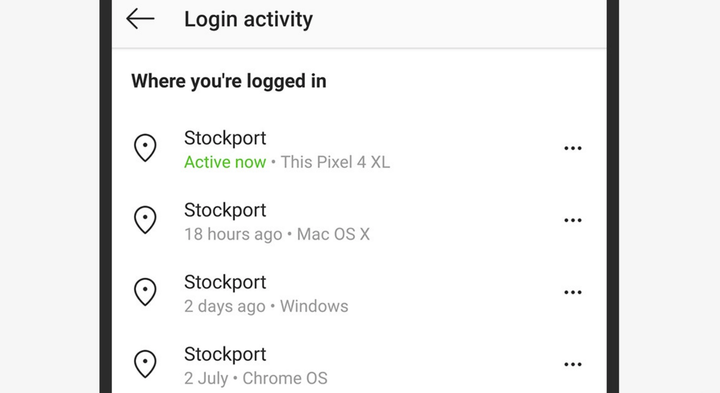

Alguns aplicativos móveis, como WhatsApp e Snapchat, só podem ser usados em um dispositivo, então você sabe que o login que está usando é o único ativo. No entanto, isso não se aplica a todos os aplicativos – no Instagram, por exemplo, se você abrir as configurações do aplicativo e tocar em Segurança e atividade de login, verá uma lista de todos os dispositivos associados à sua conta. Para remover um dispositivo, toque nos três pontos ao lado de qualquer uma das entradas e toque em Sair .

Também recomendamos que você visualize as atividades em suas contas, como atividades como a pasta de e-mails enviados em sua conta de e-mail ou mensagens recebidas e enviadas no Twitter ou no Facebook Messenger. Também vale a pena verificar os rascunhos e as pastas de lixo em suas contas em busca de sinais de atividades suspeitas.

Verifique o Instagram para ver a atividade de login recente. Captura de tela: David Nield | Com fio

Se alguém obteve acesso à sua conta de e-mail, provavelmente configurou o recurso de encaminhamento automático para outro e-mail, e isso definitivamente deve ser verificado. Por exemplo, na versão web do Gmail, clique no ícone de roda dentada (canto superior direito), depois em Exibir todas as configurações e, em seguida, em Encaminhamento e POP/IMAP: observe as entradas sob o título Encaminhamento para ver se seus e-mails estão sendo enviados para outro lugar. Verifique também a guia Filtros e endereços bloqueados para qualquer coisa que você não tenha configurado.

A abordagem pode variar um pouco, dependendo dos aplicativos que você usa e das contas que possui, mas ficar por dentro de seus logins ativos e monitorar a atividade do aplicativo é a melhor maneira de detectar visitantes indesejados. Alterar sua senha regularmente é a maneira mais eficaz de bloquear o acesso indesejado às suas contas.

Este artigo é uma tradução manual do material da revista Wired.