I den här artikeln visar vi dig hur du kontrollerar din telefon, laptop och onlinekonton för att se till att ingen spionerar på dig.

Oavsett om det är en nyfiken chef eller en paranoid partner bör ingen spionera på din telefon eller bärbara dator. Men detta kan fortfarande hända om stalkerprogramvaran på något sätt är installerad på dina enheter. Dessa program är speciellt utformade för att vara svåra att upptäcka, men du kan hitta dem om du vet hur.

Att arbeta med program som installerats på företagets enheter av din arbetsgivare skiljer sig lite från de som installeras av de du känner personligen som försöker spionera på dig. Företaget du arbetar för kan ha goda skäl att övervaka din prestation, särskilt om det tillhandahåller hårdvaran och mjukvaran du använder varje dag.

Oavsett om sådan övervakning är berättigad eller inte, bör åtminstone dina överordnade låta dig veta vad de övervakar, inte hålla det hemligt.

Den här guiden fokuserar på programvaran, med fokus på smygande, men kom ihåg att det finns gott om legitima appar för föräldrakontroll och inbyggda spårningsverktyg (som Apples Find My) som dina familjemedlemmar kan använda. Skillnaden är att det är väldigt lätt att förstå om dessa typer av applikationer fungerar för närvarande, men du behöver fortfarande veta om dem och hur de kan användas.

Hur du kontrollerar din telefon

Den goda nyheten för iPhone-användare är att det är nästan omöjligt att installera stalker-programvara på iPhone: Apple har satt strikta app-åtkomst- och appsäkerhetsrestriktioner, som inte alltid är användarvänliga, men mycket effektiva för säkerheten. iOS tillåter bara inte appar att komma djupt in i systemet för att i hemlighet kunna kontrollera vad du gör på din telefon.

Det finns ett undantag, och det är om din iPhone är jailbroken (upplåst så att du kan installera alla appar). En person som vill installera övervakning på din smartphone på detta sätt behöver vara tekniskt kunnig och ha fysisk tillgång till din telefon under en längre tid. Det enklaste sättet att kontrollera är att hitta apparna Cydia och SBSettings på hemskärmen .

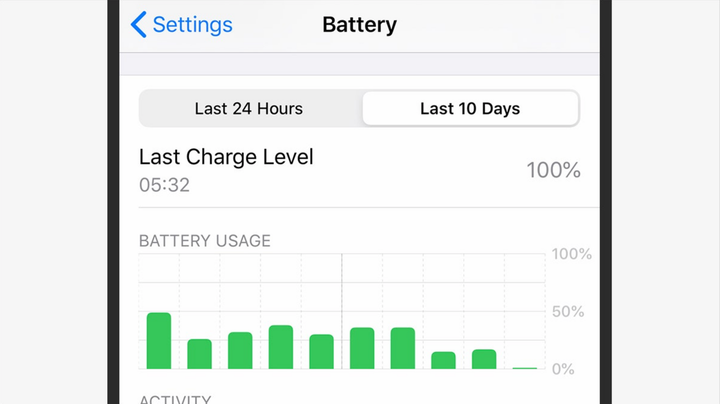

Minskad batteritid är ett av tecknen på att din telefon har äventyrats. Skärmdump: David Nield | Trådbundet

Om du upptäcker att din iPhone har blivit jailbreakad bör en hård återställning fixa det (och torka allt annat, så se till att dina viktiga data säkerhetskopieras).

Att installera smygövervakningsappar på Android-enheter är något lättare, även om det är officiellt förbjudet: Google kommer att ta bort appar från Play Butik om det hittar bevis på stalkerliknande beteende. Men applikationer glider ibland in på marknaden.

En angripare kommer fortfarande att behöva åtkomst till din telefon för att kunna installera spårning. Detta är faktiskt ett av de största varningstecknen att hålla utkik efter: om du ställer in din Android-smarttelefon själv och ingen annan har använt den i mer än några sekunder, bör den vara fri från stalkerprogramvara.

Om din telefon har varit jailbreakad kanske du märker att den värms upp eller att batteriet laddas ur snabbt när du inte använder den. Du kan också se ovanliga aviseringar som du inte förväntar dig, eller så tar starttiden längre tid än den borde. Stalking-appar är designade för att vara svåra att upptäcka, men om du märker något ovanligt telefonbeteende är det värt att titta närmare på.

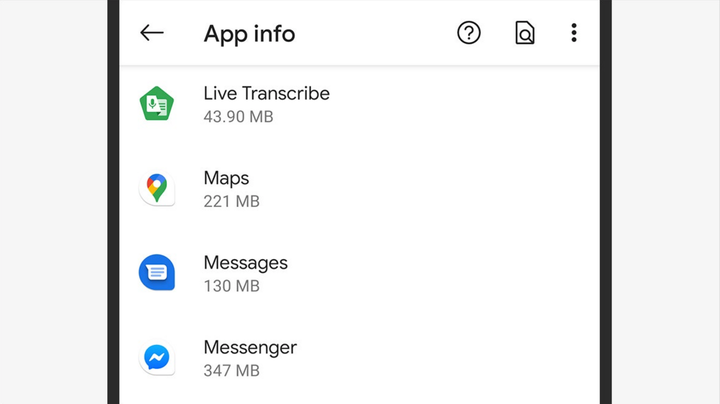

Kontrollera listan över applikationer för att hitta något misstänkt. Skärmdump: David Nield | Trådbundet

Övervakningsappar döljer ofta sin närvaro, men de kan dyka upp i applistan under ett ofarligt alternativt namn: i Android-inställningarna trycker du på Appar och aviseringar och sedan på Se alla appar. Stalker-mjukvara kan också döljas i själva Android-inställningsmenyn (ofta i säkerhetsrelaterade avsnitt) – leta efter menyalternativ som inte ser rätt ut, eller som du inte märkte tidigare, eller som inte matchar den officiella dokumentationen.

För extra sinnesfrid kan du ta hjälp av tredjepartsverktyg: Incognito, Certo och Kaspersky Antivirus är tre appar för telefonskanning som ska tala om för dig om du har skadlig programvara på din enhet.

Det bör noteras att problemet med smygövervakningsappar är mer akut nu än någonsin, och både Google och Apple är mycket negativa till alla program som försöker göra något liknande.

Hur du kontrollerar din dator

De flesta av samma Android- och iOS-stalkerdetekteringsprinciper gäller för Windows med macOS. Du behöver fortfarande tillgång till din dator för att installera spårning, men angripare kan också lura dig att installera ett virus under sken av något vanligt.

Det är också enkelt att installera spårningsprogram för en IT-chef som installerar en bärbar dator åt dig. Som alltid, skydda din bärbara eller stationära dator väl med ditt eget konto och lösenord, och var uppmärksam på dess fysiska säkerhet, som vem som har tillgång till den och när.

Hur man skyddar data på din bärbara dator

Din bärbara dator är en skattkammare av personlig och konfidentiell information – se till att den är så säker som möjligt.

Både Microsoft och Apple förstår problemet med stalkermjukvara mycket väl, och Windows och macOS kommer att upptäcka och blockera några dolda verktyg utan ytterligare hjälp. Liksom alla andra typer av skadlig programvara kan stalkerware upptäckas av tredje parts antivirus som Norton, Bitdefender eller Malwarebytes, som har versioner för både Windows och Mac.

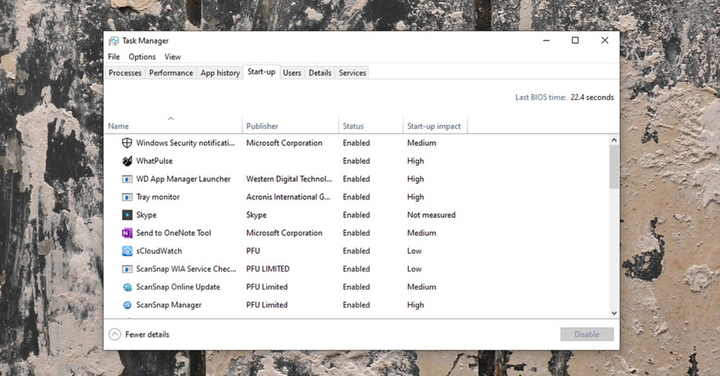

Aktivitetshanteraren visar vad som körs i Windows för tillfället. Skärmdump: David Nield | Trådbundet

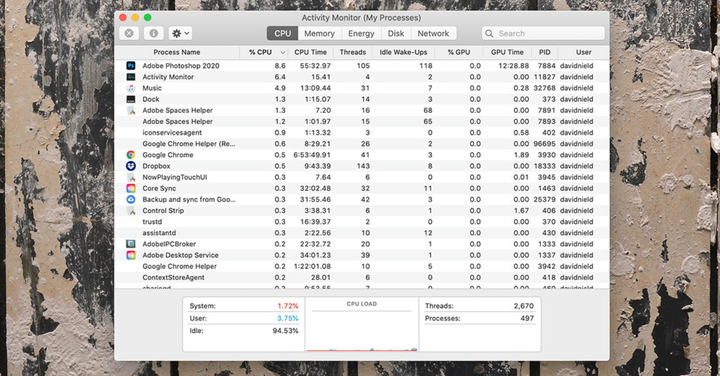

Om du vill undersöka på egen hand öppnar du Aktivitetshanteraren i Windows (sök efter den i sökrutan i aktivitetsfältet) eller Aktivitetsövervakning i macOS (sök efter den i Spotlight med Cmd + Mellanslag) för att se allt som körs på din dator. Var medveten om att spionprogram vanligtvis inte listar sig under sitt riktiga namn och kan mycket väl försöka efterlikna ett systemprogram eller använda ett kort namn som du förmodligen inte kommer att märka.

Granska alla flikar som visas i dialogrutan på skärmen. Om du ser något du inte har installerat, eller något som verkar misstänkt i sitt beteende (förmodligen överdriven diskanvändning), gör en snabb webbsökning efter programmets eller processnamnet. Vanligtvis räcker detta för att förstå vad du har att göra med.

Du bör också kontrollera om applikationer och processer körs samtidigt som ditt operativsystem, vilket de flesta övervakningsverktyg borde göra. På Windows hittar du en lista över startprogram på fliken Startup i Aktivitetshanteraren ; på macOS, öppna Systeminställningar och välj sedan Användare och grupper och inloggningsobjekt. Återigen, om du ser ett program som du inte är säker på, titta på Internet.

macOS Activity Monitor berättar vad som händer med ditt system. Skärmdump: David Nield | Trådbundet

På macOS kan ytterligare behörigheter för stalkerappar krävas: i Systeminställningar, gå till avsnittet Säkerhet och sekretess och sedan till avsnittet Sekretess. Kontrollera posterna för indataövervakning och fullständig diskåtkomst eftersom spionprogram ofta kräver dessa behörigheter. Windows har inte en sådan inställning, men du kan se de behörigheter som appar har (inklusive plats, kameraåtkomst, etc.) genom att välja Sekretess från menyn Inställningar och rulla ner till Appbehörigheter.

Som vi sa, om din arbetsgivare övervakar din arbetsdag måste verktygen vara synliga och fungera med ditt samtycke. Men om du verkligen är orolig, bör en fullständig systemåterställning för Windows eller macOS rensa de flesta av de dolda övervakningsverktygen om du misstänker att någon av dem har fått root-åtkomst (se till att du säkerhetskopierar dina filer först).

Hur du kontrollerar dina konton

För de som vill invadera din integritet är det lättare att helt enkelt komma åt dina onlinekonton än att försöka installera avlyssning på dina enheter.

Förutom att kontrollera om det finns obehörig åtkomst till dina enheter, bör du också regelbundet kontrollera om det finns obehörig åtkomst till dina konton. Uppenbarligen börjar detta med att skydda dina användarnamn och lösenord: se till att de bara är kända för dig, att de är svåra att gissa, att de inte används på flera konton och att de inte registreras någonstans.

Överväg att använda en lösenordshanterare för att hålla dina lösenord säkra. För konton där det är tillgängligt aktiverar du tvåfaktorsautentisering.

Facebook kommer att visa en lista över alla enheter du är inloggad på. Skärmdump: David Nield | Trådbundet

Om det finns en oönskad gäst på ditt konto kan du hitta bekräftelse på detta i dessa inställningar. För Facebook, till exempel, öppna inställningssidan i din webbläsare och klicka på Säkerhet och logga in för att se alla enheter ditt konto är aktivt på (och logga ut som du inte är inloggad på). Om du använder Gmail på webben klickar du på knappen Detaljer i det nedre högra hörnet för att se andra aktiva sessioner.

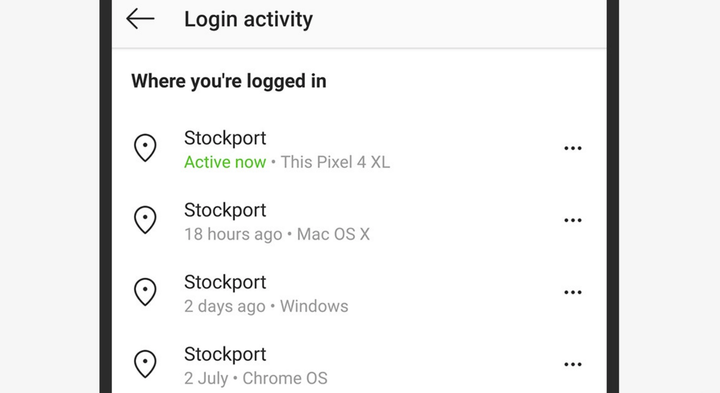

Vissa mobilappar, som WhatsApp och Snapchat, kan bara användas på en enhet, så du vet att inloggningen du använder är den enda aktiva. Detta gäller dock inte alla appar – på Instagram, till exempel, om du öppnar appens inställningar och sedan trycker på Säkerhet och inloggningsaktivitet, ser du en lista över alla enheter som är kopplade till ditt konto. För att ta bort en enhet, tryck på de tre prickarna på sidan av någon av posterna och tryck på Logga ut .

Vi rekommenderar också att du visar aktiviteter på dina konton, till exempel aktiviteter som mappen skickade e-postmeddelanden i ditt e-postkonto, eller meddelanden som tagits emot och skickats på Twitter eller Facebook Messenger. Det är också värt att kontrollera utkasten och papperskorgen i dina konton för tecken på misstänkt aktivitet.

Kolla Instagram för att se senaste inloggningsaktivitet. Skärmdump: David Nield | Trådbundet

Om någon fick åtkomst till ditt e-postkonto har de troligen ställt in den automatiska vidarebefordran till annan e-postfunktion, och detta bör definitivt kontrolleras. Till exempel, i webbversionen av Gmail, klicka på kugghjulsikonen (överst till höger), sedan Visa alla inställningar och sedan Vidarebefordran och POP/IMAP: titta på posterna under rubriken Vidarebefordran för att se om dina e-postmeddelanden skickas dit något annat. Kontrollera också fliken Filter och blockerade adresser för allt du inte har konfigurerat.

Tillvägagångssättet kan variera något beroende på vilka appar du använder och vilka konton du har, men att hålla koll på dina aktiva inloggningar och övervaka appaktivitet är det bästa sättet att upptäcka oönskade besökare. Att ändra ditt lösenord regelbundet är det mest effektiva sättet att blockera oönskad åtkomst till dina konton.

Den här artikeln är en manuell översättning av material från tidningen Wired.