Inte bara hackare kan använda keyloggers för att fånga upp dina tangenttryckningar för att extrahera lösenord och annan känslig information.

Efter att ha läst tillräckligt många artiklar om cybersäkerhet och hackare kommer du definitivt att snubbla över ett ämne om keyloggers. Låter väldigt olyckligt, mystiskt och tekniskt, men vad är keyloggers egentligen och hur farliga är de?

Tja, i den här artikeln kommer vi att berätta allt du behöver veta om dem. Vad det är? Hur används de? Hur upptäcker man keyloggers? Och hur kan du skydda dig från dem?

Vad är keyloggers?

Keyloggers (även känd som tangenttryckningar) är program som binder sig till ditt operativsystem eller webbläsare. Som namnet antyder är deras syfte att komma ihåg tangenttryckningar på din enhet.

De kan programmeras att komma ihåg allt du skriver eller bara skriver på vissa webbplatser och fält (som PayPal-lösenordsfältet). Därför anses keyloggers vanligtvis som skadlig programvara.

Oftast kommer de på din enhet tillsammans med virusprogram, även om de inte är virus i sig. Ibland kan de till och med användas lagligt (men det gör inte användningen etisk).

Hur fungerar keyloggers?

Låt oss förklara på ett enkelt sätt.

När du använder tangentbordet överförs dina tangenttryckningar från det till din enhet. Din tangentbordsdrivrutin översätter skanningskoden (tangenttryckningsdata) till bokstäver, siffror och symboler. Genom denna process kan ditt operativsystem och alla program du använder känna igen dina pressar.

Så, keyloggern utger sig för att vara den mottagande enheten och tar därför emot klickdata på samma sätt som operativsystemet eller applikationerna du använder.

Keyloggers för mjukvara och hårdvara

De flesta människor är bara bekanta med programvara keyloggers – program utformade för att komma ihåg tangenttryckningar som körs i bakgrunden av ditt operativsystem.

Vanligtvis blockerar de som installerar en keylogger på din enhet åtkomst till den och den data den samlar in. De kan också konfigurera programmet för att skicka insamlad data via e-post, webbplatser eller ladda upp till databaser.

Keyloggers för hårdvara finns också. Dessa är fysiska enheter som utför samma funktioner (kom ihåg tangenttryckningar). Men de behöver inte installeras, istället kopplar du dem fysiskt till din dator.

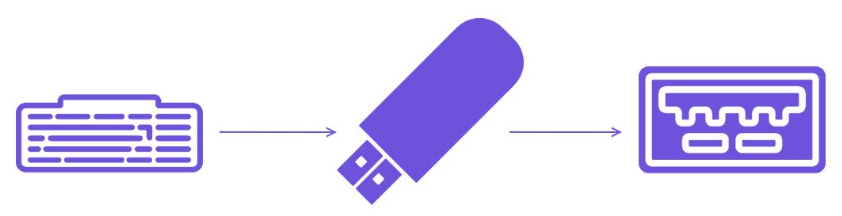

De flesta hårdvara keyloggers installeras i en USB-port, genom vilken kabeln från tangentbordet måste anslutas till datorn. Mitt emellan, för att vara exakt.

Det vill säga istället för detta:

Det händer:

Om du inte vet hur en hårdvaru-keylogger ser ut, här är ett exempel:

Ja, du kan enkelt köpa den på Amazon eller till och med Aliexpress.

Varför skulle någon använda hårdvara keyloggers?

Det största pluset med sådana keyloggers är att programvaran inte kan upptäcka dem. Dessutom är de inte beroende av programvara, så programvarufel påverkar inte deras funktion.

I äldre modeller var personen som använde keyloggern tvungen att extrahera den för att komma åt data som lagrats på den. Men nyare modeller kan ansluta till ett lokalt WiFi-nätverk och skicka data via e-post.

Keyloggers för hårdvara används fortfarande om offret är ägare till en stationär dator. Men i fallet med en bärbar dator kommer det inte att vara svårt att upptäcka en sådan keylogger.

Åh ja, och tro inte att du är immun mot en hårdvaru-keylogger om du använder ett trådlöst tangentbord. Många av dem är sårbara för KeySniffer-attacker. Även om det inte är en hårdvaru-keylogger, tillåter den också en angripare att få tangenttryckningsdata om de överförs över en okrypterad kommunikationskanal.

Dessutom finns det även KeySweeper, en dold hårdvaru-keylogger som ser ut som en vanlig laddare. Den kan passivt övervaka, avkoda och komma ihåg tangenttryckningar från olika trådlösa tangentbord. Därefter skickar den tangenttryckningsdata till angriparen via GSM. Dessutom kan du konfigurera den för att skicka data baserat på:

- anpassade namn

- URL-länkar

- Nyckelord

Hur används keyloggers?

För cyberattacker, eller hur? Ja, hackare använder keyloggers väldigt ofta. Men de är inte de enda som gör detta. Överraskande nog kan familjer och internetmarknadsförare också använda dem.

hackare

Keyloggers är ett användbart verktyg för cyberbrottslingar. Ofta är det så de lyckas hacka sig in på användarkonton och få företagsdata. Hackare distribuerar vanligtvis keyloggers via:

- Utlösa installationer eller aktiveringar när du klickar på en länk eller öppnar en bilaga i ett nätfiske-e-postmeddelande.

- Starta installationen eller aktiveringen av ett specifikt program.

- Användning av andra skadliga program (särskilt trojaner) för att installera keyloggers på enheten.

- Använda sårbara webbläsare med webbsidesskript.

- Skapa falska webbplatser och använda nätfiskemeddelanden eller MITM-attacker för att interagera med dem.

I vissa fall kan cyberbrottslingar till och med ställa in en keylogger på ett sådant sätt att den kommer in i nätverket och sprids till alla enheter som är anslutna till den. Eller så kan de ställa in annan skadlig programvara för att installeras från det nätverket. Hackare kan också installera hårdvara keyloggers på internetkaféer. Eller så kan en bedragare stjäla värdefull information om företaget där han fick jobb.

Och nej, rutinerade cyberbrottslingar är inte de enda som använder keyloggers. Även misslyckade mammahackare som går i skolan kan använda keyloggers för att höja sina betyg.

Kända cyberattacker med keyloggers:

- Under 2015 använde hackare nätfiske och keyloggers för att bryta sig in på försäkringsbolaget Anthems servrar.

- Under 2016 upptäckte forskare vid RisklQ (i samarbete med CleaeSky) att cyberkriminella använde en webbkeylogger för att hacka många populära e-handelssidor.

- Under 2016 upptäckte säkerhetsforskare på Trend Micro att hackare använde ett kommersiellt keylogger-program (Olympic Vision) för att hacka anställdas och chefskonton i 18 länder (USA, Mellanöstern, Asien).

- Under 2018 upptäcktes en ny stam av skadlig programvara som heter Virobot. Det kunde inte bara utföra funktionerna för en keylogger, utan också ransomware och botnät-program.

- Under 2017 använde hackare keylogger skadlig kod för att bryta sig in i San Antonio Women’s Health Institute, San Antonios största gynekologiska institut.

Arbetsgivare

Företag använder ofta keyloggers för att spåra sina anställda.Detta kallas "corporate keylogging" och det är absolut lagligt, åtminstone så länge som keyloggers bara är installerade i företagets nätverk och bara på arbetsdatorer.

Arbetsgivare använder vanligtvis programvara keyloggers. IT-team kan ställa in dem för att upptäcka nyckelord och skicka varningar i realtid när någon kopierar filer, matar in känslig data eller utför dolda kommandon.

Inom företaget är det vettigt att använda keyloggers:

- Detta hjälper säkerhetstjänster att hitta insiderhot.

- Detta hjälper chefer och arbetsledare att säkerställa att medarbetarna uppfyller de nödvändiga prestationsindikatorerna och inte låter dem slappna av.

- Det hjälper också revisorer att verifiera att verksamheten följer lagar och förordningar. Om någon inom företaget bryter mot dem, hjälper keyloggers att enkelt identifiera denna person.

Använder alla arbetsgivare keyloggers? Det finns ingen exakt information om detta. Vi tror att det är säkrare att anta att din ledning har installerat keyloggers på företagets datorer än att helt enkelt hoppas inte. Läs hela ditt hyresavtal. Det kan finnas ett objekt om att logga tangenttryckningar.

Men i alla fall, om du kan arbeta från din persondator, bör det vara säkert att ta den till jobbet.

Internetmarknadsförare

Redan 2017 fann forskare vid Princeton University att ungefär 482 av Alexas topp 50 000 webbplatser (ganska populära webbplatser) använde webbskript som fungerade som keyloggers. Och skript minns inte bara tangenttryckningar, utan också musrörelser och rullning.

Varför ska de göra det? Eftersom det hjälper marknadsförare att samla in beteendedata om dig. Exakt hur interagerar du med deras sajter, vilka annonser intresserar dig mest, vilket innehåll gillar du och ogillar och så vidare. Dessutom kan IT-team, produktchefer och/eller företagsägare, UX-designers också använda keyloggers för att identifiera och implementera användarnas önskemål, vanligtvis under en avstigning eller betaversion.

Låter det tveksamt? Ja, men generellt lagligt som de nämner det i användaravtalet. Du vet, den där långa sidan med text och juridiska klausuler som du är för uttråkad för att läsa (oroa dig inte, de flesta gör det).

Och för att vara ärlig så är det vettigt. Detta hjälper företag att göra användarupplevelsen mer personlig.

Svartsjuka makar och överbeskyddande föräldrar

Män eller fruar som är oroliga för att deras partner är otrogen mot dem, eller föräldrar som vill hålla ett öga på vad deras barn gör online kan också använda keyloggers.

Nej, vi överdriver inte. Det finns till och med artiklar på Internet som rekommenderar de bästa nyckelloggarna för att övervaka barns sociala medieaktivitet.

Är det lagligt? Det är svårt att säga. Användning av keyloggers är olagligt i de flesta länder. Men enligt vissa webbplatser för skilsmässaadvokater kan det vara tekniskt lagligt att använda dem om du är "försiktig". Dessutom säger artikeln vi länkade till ovan att du kan använda en keylogger om den är installerad på din enhet. Detta ger intrycket att föräldrar kan göra detta (om deras barn inte har kvitton som bevisar att de köpt enheterna).

Vi kommer att berätta hur du upptäcker en keylogger och blir av med den i den andra delen av denna artikel, som kommer att släppas mycket snart!