Хакери зламують Telegram та облікові записи електронної пошти за допомогою атаки на SS7

Проводячи атаку на протокол SS7, хакери можуть перехоплювати текстові повідомлення та дзвінки справжнього одержувача.

Хакери, які мали доступ до системи ОКС-7 (SS7), яка використовується для налаштування мобільних мереж по всьому світу, змогли отримати доступ до облікових записів електронної пошти відомих особистостей у криптовалютному бізнесі.

Хакери намагалися отримати коди для двофакторної аутентифікації (2FA) через вразливість у системі обміну SMS повідомленнями провайдера мобільного зв’язку жертви.

Хакери, що проводять атаку SS7, можуть перехоплювати текстові повідомлення та дзвінки справжнього одержувача, оновлюючи місцезнаходження пристрою, начебто воно було зареєстроване в іншій мережі.

Атака відбулася у вересні і була спрямована як мінімум на 20 абонентів ізраїльського оператора мобільного зв’язку Partner Communications (раніше відомої як Orange Israel), всі з яких на високому рівні брали участь у криптовалютних проектах.

Цачі Ганот, співзасновник компанії Pandora Security в Тель-Авіві, яка розслідувала інцидент і допомагала жертвам відновити доступ до їхніх облікових записів, сказав BleepingComputer, що всі докази вказують на атаку SS7.

Pandora Security спеціалізується на створенні безпечних цифрових середовищ та надає кібер-технології та послуги для відомих людей, таких як відомі бізнес-діячі та знаменитості. За словами Ганота, до клієнтів входять одні з найбагатших людей світу.

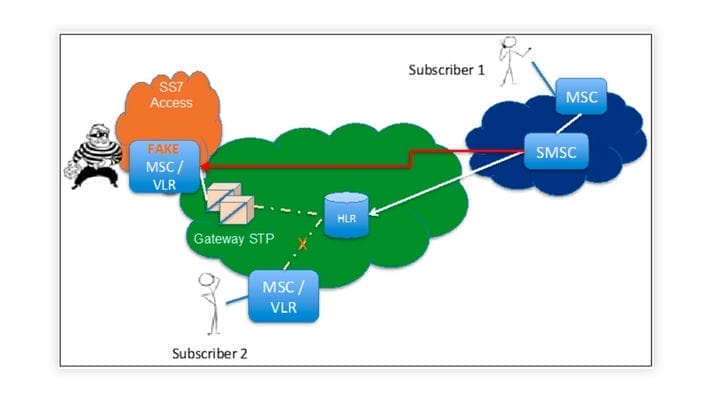

Ганот повідомив, що хакери, ймовірно, підробили центр служби, що відповідає за відправку та прийом СМС повідомлень (SMSC) оператора мобільної мережі (нам не вдалося з’ясувати якого), щоб відправити запит на оновлення розташування для номерів телефонів Partner, що їх цікавлять.

Запит на оновлення, по суті, вимагав від Partner відправляти на підроблений MSC усі голосові дзвінки та SMS-повідомлення, призначені для справжнього отримувача.

Зображення: Cellusys via BleepingComputer

Ганот каже, що зловмисники добре вивчили облікові записи своїх жертв і паролі, що втекли до них. Їм були відомі унікальні міжнародні номери абонентів (MSISDN – International Subscriber Directory Number для мобільних станцій) та номери International Mobile Subscriber Identity (IMSI ).

Атаки SS7, хоч і стали більш поширеними в останні роки, провести не просто, оскільки вони вимагають гарних знань у галузі взаємодії домашніх мобільних мереж та маршрутизації зв’язку на глобальному рівні.

В даному випадку метою хакерів було отримання криптовалюти. Ганот вважає, що деякі з поштових скриньок, скомпрометованих таким чином, виступали як метод резервного копіювання для інших облікових записів електронної пошти з більш цінною інформацією, дозволяючи зловмиснику отримати доступ до неї.

«У деяких випадках хакери видавали себе за жертв зламавши їхні облікові записи Telegram і писали деяким контактам, просячи обміняти BTC на ETC тощо», – Цачі Ганот

Цей метод обману добре відомий у криптовалютній спільноті, і користувачі зазвичай насторожено ставляться до таких запитів. Ганот каже, що «наскільки нам відомо, ніхто не потрапив на вудку».

Хоча відправка перевірочних кодів по SMS не безпідставно вважається небезпечною, багато сервісів, включаючи Telegram, як і раніше, покладаються на цю практику, наражаючи користувачів на ризик.

Сьогодні є кращі методи аутентифікації, ніж за допомогою SMS або на основі дзвінків. За словами Ганота, до рішень входять додатки, спеціально створені для цієї мети, або фізичні ключі. Телекомунікаційні стандарти повинні відійти від застарілих протоколів, таких як SS7 (розроблені у 1975 році), які вже не здатні вирішувати сучасні проблеми.

Ізраїльська газета Haaretz опублікувала подробиці про цю атаку на початку цього місяця, заявивши, що до розслідування причетні ізраїльське національне розвідувальне управління (Моссад) та Національне управління кібербезпеки країни.

Видання також зазначає, що Ганот та його партнер (засновники Pandora Security) кілька років працювали у NSO.