Втекли вихідні коди Cobalt Strike: що це таке і чому він є потужною зброєю в поганих руках

Чим небезпечний один із найпотужніших фреймворків для тестування на проникнення.

З 2012 року Cobalt Strike використовується як інструмент для тестування мережної безпеки від складних тактик зловмисників. На жаль, як і більшість інших інструментів і знань, призначених для безпеки, Cobalt Strike також широко використовується і зловмисниками.

Мета цього інструменту полягає в тому, щоб імітувати найбільш просунутих хакерів та їх методи для перевірки безпеки системи. Саме тому він широко сподобався зловмисниками: від урядових APT-угруповань до операторів шифрувальників.

Якщо коротко, то ця потужна платформа для мережевих атак, яка поєднує в собі соціальну інженерію, інструменти несанкціонованого доступу, обфускацію мережевих шаблонів та складний механізм розгортання шкідливого коду та багато іншого.

Черговий витік

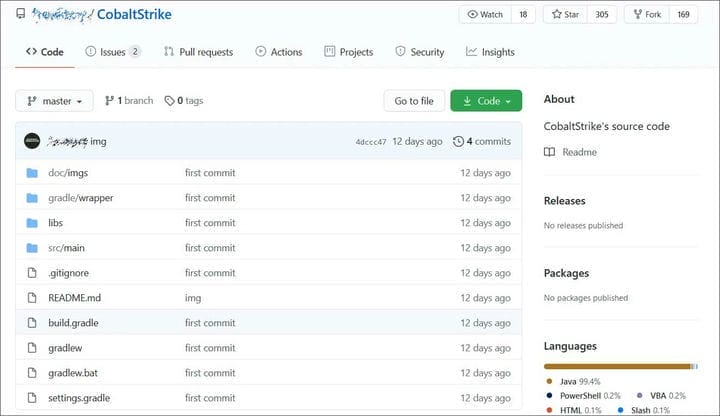

Дванадцять днів тому на GitHub був створений репозиторій, який, схоже, є вихідним кодом Cobalt Strike 4.0, повідомляє видання BleepingComputer.

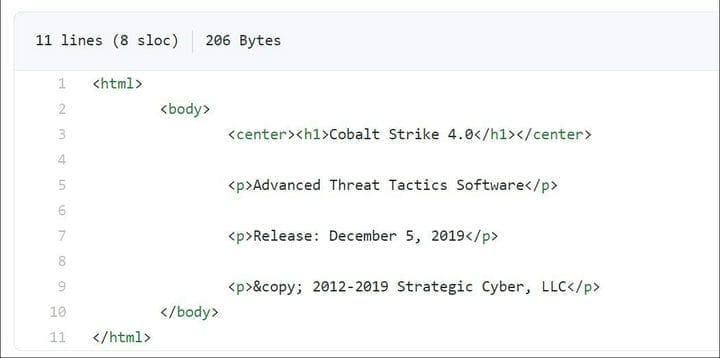

Грунтуючись на файлі src/main/resources/about.html, можна сказати, що цю версію Cobalt Strike 4.0 було випущено 5 грудня 2019 року.

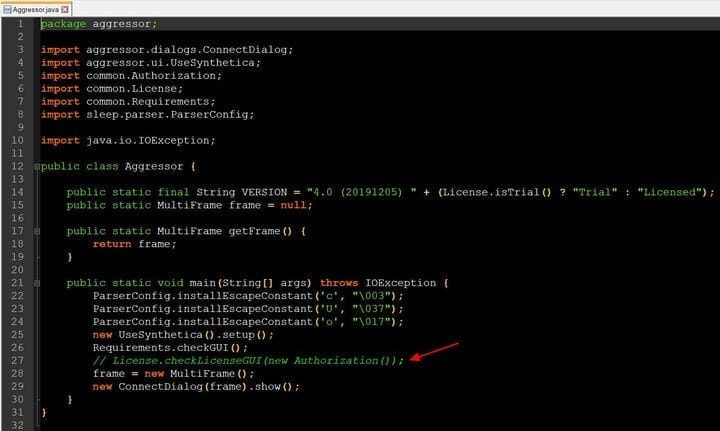

Як видно на скріншоті вихідного коду нижче, перевірка ліцензії була закоментована, що дозволяє будь-кому скомпілювати її повноцінну версію.

Фахівець з безпеки Віталій Кремез із Advanced Intel, який вивчав вихідний код, сказав, що, на його думку, код Java було декомпільовано вручну. Потім людина виправила всі залежності та видалила перевірку ліцензії, щоб її можна було скомпілювати.

З моменту публікації репозиторій був розгалужений 172 рази, що ускладнює стримування поширення вихідного коду.

Що таке Cobalt Strike?

Cobalt Strike – це комерційний інструмент для тестування на проникнення, який дає фахівцям з безпеки доступ до великої різноманітності атак.

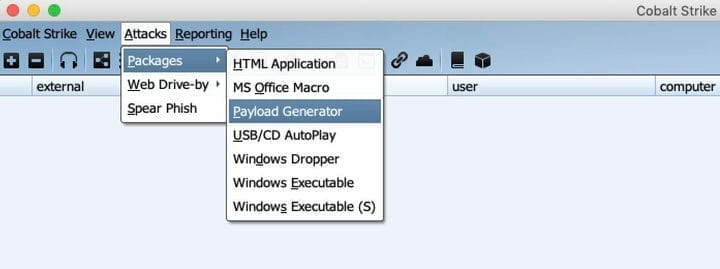

В першу чергу він дозволяє доставити на атакований комп’ютер корисне навантаження і керувати нею, але крім цього Cobalt Strike може використовуватися для цільового фішингу, отримання несанкціонованого доступу до систем, а також може імітувати різні шкідливі програми та інші складні тактики атак.

Це цілком законний інструмент, який використовується етичними хакерами, вартість якого становить 3500 доларів за користувача. Однак він також широко використовується зловмисниками для проведення реальних атак на організації. Деякі зловмисники отримують пробну версію Cobalt Strike та зламують її програмний захист, тоді як інші знаходять злиті зламані версії на форумах хакерів і тіньових майданчиках.

Cobalt Strike – швейцарський ніж для хакера

Cobalt Strike – лідер, тому що він стабільний і дуже гнучкий. Його можна перепрофілювати для розгортання всіх видів корисного навантаження, наприклад програм-вимагачів або клавіатурних шпигунів, у скомпрометованій мережі. Він добре організований та надає основу для управління скомпрометованими активами. По суті цей інструмент допомагає хакерам рівня B діяти як хакери рівня А.

Cobalt Strike надає такі можливості:

- Розвідка – виявляє, яке програмне забезпечення використовує ціль, з інформацією про версію визначення відомих уразливостей.

- Пакети атак – надає різні механізми атак з використанням соціальної інженерії, створює трояни, що є безневинними файлами, такими як Java-аплети, документи Microsoft Office або програми для Windows, а також створює клони веб-сайтів.

- Спільна робота – фреймворк дозволяє хакерському угрупованню обмінюватися інформацією та спілкуватися в режимі реального часу, а також спільно контролювати скомпрометовані системи.

- Пост-експлуатація Cobalt Strike використовує механізм генерації корисного навантаження, званий Beacon. Він дозволяє розгортати сценарії PowerShell, реєструвати натискання клавіш, робити знімки екрана, завантажувати файли та виконувати інше корисне навантаження. Beacon може змінювати свій мережевий підпис, щоб імітувати поведінку різних типів шкідливих програм або видавати себе за нешкідливий трафік.

- Приховане спілкування дозволяє зловмисникам змінювати мережеві індикатори на льоту. Інструмент створює приховані канали за допомогою протоколів DNS, HTTP, HTTPS для запобігання виявлення мережевої взаємодії за допомогою стандартних систем IDS/IPS.

- Перекидання браузера – можна використовувати для обходу двофакторної автентифікації.

Злам банкоматів за допомогою Cobalt Strike

Для ілюстрації можливостей даного інструменту наведемо приклад атаки із розслідування компанії Group-IB.

У липні 2016 року роботу одного з найбільших банків Тайваню було паралізовано. Банк зіткнувся з масштабною атакою: люди в масках одночасно спустошили близько 30 банкоматів на суму 2 мільйони доларів. Поліція губилася у здогадах: на корпусах банкоматів не було ні слідів злому, ні накладних пристроїв – скіммерів. Зловмисники навіть не використали банківські картки.

На щастя, все, що відбувалося, зафіксували камери спостереження: люди в масках підходили до банкоматів і телефонували, після чого банкомат без зайвих слів видавав гроші, які злочинці складали в рюкзаки і тікали. Після цього восьми найбільшим банкам країни довелося призупинити видачу готівки у 900 банкоматах.

Те, з чим зіткнувся банк, називається логічною атакою. Її суть у тому, що хакери проникають у банківську мережу через розсилку фішингових листів з експлойтом і проникнувши до неї встановлюють повний контроль над банкоматами. Після цього вони відтворюють команду видачу грошей. Спільники зломщиків забирають гроші і передають їх організаторам атаки.

Інструментом хакерів був саме Cobalt Strike.

Чому Cobalt Strike має потужну зброю в руках хакерів?

Незважаючи на те, що у витоку виявився не оригінальний вихідний код, цього достатньо, щоб серйозно стурбувати фахівців з безпеки, оскільки усуває бар’єри на шляху до отримання такого потужного інструменту і суттєво полегшує злочинним угрупованням придбання та зміна коду в міру необхідності на льоту.

Витік також відкриває двері для додаткового вдосконалення інструментарію злочинцями, як це відбувається з багатьма шкідливими інструментами після витоків, таких як Zeus 2.0.8.9 або TinyNuke, оскільки тепер вони постійно повторно використовуються і оновлюються.

BleepingComputer спробували зв’язатися з Cobalt Strike та їхньою материнською компанією Help Systems, щоб підтвердити справжність вихідного коду, але не отримали відповіді.

Це не вперше, коли зловмисникам вдалося зламати повнофункціональні версії Cobalt Strike і зробити їх широко доступними на торгових майданчиках та форумах темної мережі. Наприклад, ще 22 березня цього року остання версія інструмента була зламана та викладена на хакерських форумах.