Come proteggersi dall’intercettazione delle sequenze di tasti, al fine di evitare il furto di password e altre informazioni riservate.

Oggi pubblichiamo la seconda parte dell’articolo sui keylogger, in cui parleremo di come rilevarli e proteggersi. Se non hai letto la prima parte, ti consigliamo vivamente di farlo. Racconta in dettaglio cosa sono i keylogger, cosa sono e come vengono utilizzati.

Un keylogger può aiutare gli hacker a ottenere le tue credenziali, informazioni sul conto bancario, numeri di carte di credito e informazioni personali che potresti non voler condividere.

Se accade qualcosa del genere, il criminale informatico può:

- Preleva tutti i fondi dal tuo conto bancario.

- Esaurisci il limite della tua carta di credito, rovina il tuo punteggio di credito.

- Impersonarti online.

- Usa le tue informazioni personali per ricattarti.

Come rilevare un keylogger?

Con i keylogger hardware, la soluzione è ovvia: è necessario controllare le porte del dispositivo per assicurarsi che non vi siano componenti "extra" tra il cavo della tastiera e la porta USB.

Tuttavia, con i keylogger software, le cose sono un po’ più complicate. Ma la buona notizia è che puoi rilevarli con i seguenti programmi:

Gestione attività (Windows) e Monitor attività (Mac):

Task Manager o Activity Monitor è un ottimo modo per controllare i processi in background. Per avviare Task Manager in Windows, fare clic su Ctrl + Shift + Esc.

Su un Mac, troverai Monitor di sistema selezionando Applicazioni > Utilità. Oppure usa Spotlight per trovarlo.

Ora devi trovare i processi che non conosci. Questo è più facile su Windows 10 che su un Mac, poiché il Task Manager separa chiaramente le app dai processi in background.

Quando trovi un’app o un processo che non hai mai visto prima o che sembra discutibile, cercane il nome su Google. E se hai ottenuto risultati sui keylogger, allora congratulazioni: hai trovato il colpevole.

Inoltre, in Windows 10, assicurati di controllare la scheda Avvio. Se il keylogger è stato programmato per attivarsi all’avvio del tuo sistema operativo, devi trovarlo e spegnerlo.

Questo non è l’ideale e può essere noioso. Ma ne vale la pena.

Rapporti sul traffico Internet

Poiché i dati raccolti dai keylogger possono essere visualizzati in remoto dagli hacker, ciò significa che il malware comunica con loro tramite Internet.

Pertanto, dovrebbe apparire nel rapporto sull’utilizzo del traffico Internet per il tuo sistema operativo. Fondamentalmente, se vedi qualche strana app che va online, cercala su Google per scoprire se è un keylogger o meno.

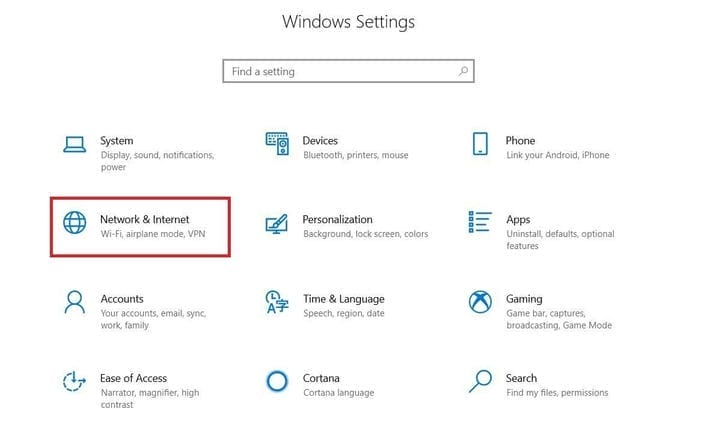

Su un Mac, puoi verificarlo con Activity Monitor. Basta selezionare la scheda Rete. In Windows 10, devi aprire le Impostazioni di Windows (pulsante Win + I). Lì, seleziona Rete e Internet.

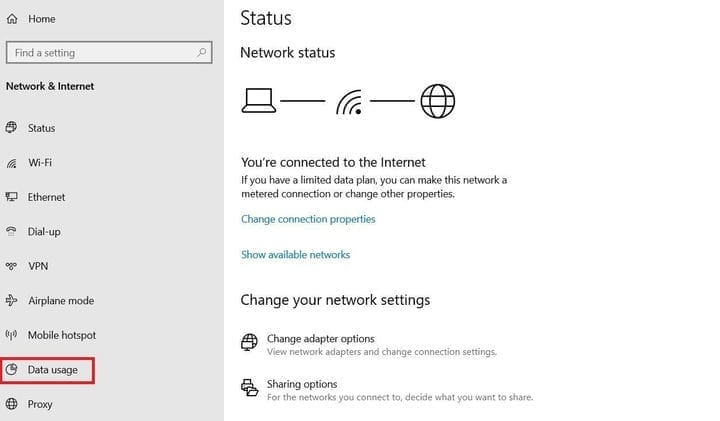

Successivamente seleziona Utilizzo dati

Sotto le tue connessioni web, fai clic su Visualizza utilizzo per app. Sentiti libero di passare da una rete all’altra se ti piace usare Mostra impostazioni per.

Ora dovresti vedere tutte le applicazioni che inviano dati su Internet.

Estensioni del browser

Gli hacker a volte possono nascondere i keylogger nelle estensioni del browser. Pertanto, vale la pena guardare tra di loro. Se vedi un’estensione che non ricordi di aver installato, è meglio disattivarla o disinstallarla. Ecco un elenco di come puoi testare le tue estensioni sui browser più diffusi.

Chrome: basta digitare chrome://extensionsnella barra degli indirizzi e premere invio.

Opera – Proprio come Chrome: Digita opera://extensions e premi Invio.

Firefox: digitare about:addonsnella barra degli indirizzi.

Microsoft Edge: fai clic su "Estensioni" nel menu del browser.

Internet Explorer: dal menu Strumenti, seleziona Gestisci componenti aggiuntivi.

Coraggioso – Inserisci brave://extensionsnel campo dell’indirizzo.

Vivaldi – inserisci vivaldi://extensionsnel campo URL.

Safari – Fai clic su "Preferenze" dal menu Safari e seleziona "Estensioni".

Yandex: fai clic su Impostazioni del browser Yandex (icona a tre righe) e seleziona Componenti aggiuntivi.

La tastiera su schermo può proteggere dai keylogger?

Forse, ma non al 100%.

Il fatto è che la tastiera su schermo utilizza lo stesso driver della tastiera normale. Quindi un keylogger può usarlo per intercettare le sequenze di tasti tradotte inviate al tuo sistema operativo.

Anche in caso contrario, non dimenticare che i keylogger sono software dannosi. E gli hacker esperti possono programmare il malware per fare qualsiasi cosa. Ad esempio, possono configurare un keylogger per acquisire schermate. In alternativa, possono fare in modo che catturi un’immagine dell’area intorno al puntatore del mouse (ovvero, quale lettera premi sulla tastiera su schermo).

Come proteggersi allora i keylogger?

Di seguito è riportato un elenco di cose che puoi provare:

Usa un antivirus

I keylogger sono malware, almeno quando gli hacker li usano contro di te. Ovviamente, la migliore linea di difesa è il software antivirus.

Assicurati solo di eseguire scansioni regolari (idealmente ogni giorno) e di mantenere aggiornato il tuo software antivirus. Se salti l’aggiornamento, potrebbe non essere in grado di rilevare nuovi tipi di malware (inclusi i keylogger).

Autenticazione a due fattori

Abilita l’autenticazione a due fattori e l’autenticazione a più fattori sui tuoi account.

Si tratta di impostazioni di sicurezza che aggiungono un ulteriore passaggio al processo di accesso. Di solito funziona così: quando accedi, inserisci il tuo nome utente/indirizzo e-mail e password come al solito. Dovrai quindi inserire un codice generato casualmente per completare il processo di accesso. Il codice viene generalmente generato sul telefono utilizzando un’app (come Google Authenticator).

Pertanto, anche se i criminali informatici riescono a rubare le tue credenziali utilizzando i keylogger, non saranno in grado di hackerare i tuoi account. Per fare ciò, avranno bisogno dell’accesso diretto al tuo dispositivo mobile.

Usa un gestore di password

Un gestore di password è uno strumento online che protegge le tue password in un unico posto. In sostanza, li crittografa, fungendo da caveau digitale. Hai solo bisogno di una password principale per accedervi e usarli.

I gestori di password dovrebbero offrire una certa protezione contro i keylogger attraverso le funzionalità di completamento automatico. In genere, si salvano i siti a cui si accede in un archivio password e quindi si utilizza un’estensione del browser per compilare automaticamente i campi di accesso quando si accede. Non è necessario stampare.

Aspetta, i keylogger non comprometterebbero la tua password principale, dando agli hacker l’accesso diretto a tutte le tue password? Questo può accadere, motivo per cui dovresti sempre abilitare l’autenticazione a due fattori sul tuo account (come abbiamo detto prima).

I gestori di password di solito offrono una protezione decente contro i keylogger hardware. Vanno bene contro alcuni keylogger software, ma non tutti.

Non dimenticare: alcuni di essi possono essere programmati per acquisire schermate in modo che possano acquisire la tua password principale (insieme ad altri dati).

In generale, un gestore di password è progettato per fornire un certo livello di protezione, non una protezione completa. Solo perché può proteggere i tuoi dati da alcuni keylogger non significa che puoi ignorare una potenziale infezione da malware sul tuo dispositivo.

Usa i blocchi di script

Questi strumenti sono il modo perfetto per proteggersi dagli hacker che utilizzano script dannosi che agiscono come keylogger o operatori di marketing che utilizzano script invasivi per tenere traccia di ciò che digiti sui loro siti o di come interagisci con i loro annunci.

uMatrix è di gran lunga lo strumento migliore per il lavoro. È gratuito, open source e funziona sulla maggior parte dei browser.

Ti consigliamo inoltre di utilizzare uBlock Origin. Blocca principalmente gli annunci, ma può anche essere configurato per bloccare gli script. E se lo usi in Firefox, bloccherà gli script di terze parti sotto mentite spoglie.

Usa una VPN

Una VPN non ti proteggerà dai keylogger (o da qualsiasi malware). Ma può bloccare le connessioni a siti dannosi, impedendo agli hacker di infettare il tuo dispositivo con i keylogger.

Inoltre, una VPN può impedire ai criminali informatici di attaccarti con attacchi MITM che ti reindirizzano a siti di phishing. Una VPN crittografa il tuo traffico in modo che un hacker non possa utilizzare gli sniffer di traffico per tracciare i tuoi pacchetti di dati e scoprire quali siti visiti. Senza queste informazioni, non saranno in grado di reindirizzarti con successo a siti falsi infettati da keylogger senza destare sospetti.

Ad esempio, se vuoi accedere a google.com e vieni reindirizzato su un sito simile a PayPal che ti chiede di inserire le tue credenziali di accesso, probabilmente starai in guardia. Puoi anche ricontrollare l’URL e vedere che è paipaI.xy.com invece di paypal.com.

Quindi assicurati di utilizzare sempre una VPN quando vai online, almeno quando accedi agli account o effettui pagamenti online.

Mantieni aggiornato il tuo software

I criminali informatici utilizzano spesso vecchie app e sistemi operativi per iniettare keylogger nei dispositivi. Di norma, se non si aggiornano le applicazioni o il sistema operativo, le potenziali vulnerabilità non verranno verificate.

Per quanto noiosi possano essere gli aggiornamenti (in particolare gli aggiornamenti di Windows), sopportali. È meglio passare dieci minuti in attesa del completamento degli aggiornamenti piuttosto che lasciare che un hacker dirotti i tuoi account perché il tuo client torrent utilizza ancora una versione precedente.

Usa il senso comune

Ciò che intendiamo è non scaricare file da siti Web sospetti, soprattutto se pubblicizzati come gratuiti, anche se il software è in realtà piuttosto costoso (ad esempio Adobe Photoshop).

Non aprire e-mail da mittenti sconosciuti. I truffatori potrebbero inviarli e inserire collegamenti o allegati dannosi che infettano il tuo dispositivo utilizzando i keylogger.

Se visiti un sito e vieni reindirizzato a un altro, abbandonalo immediatamente. Non sprecare il tuo tempo su questo e sicuramente non fare clic su alcun link o annuncio.

Se vedi un pop-up casuale che dice che hai vinto un nuovo iPhone (o qualsiasi altro dispositivo o somma di denaro), ignoralo e lascia il sito il prima possibile. O questo è un falso sito Web dannoso o un sito legittimo è stato violato dagli hacker.

Ricontrolla sempre i computer pubblici. Verifica se è presente hardware aggiuntivo tra il cavo della tastiera e la porta USB del computer. Inoltre, evita qualsiasi attività riservata sui computer pubblici (come l’online banking, l’effettuazione di pagamenti o il controllo della posta elettronica).

Fondamentalmente, non innamorarti di trucchi di phishing.

Come sbarazzarsi dei keylogger

Sfortunatamente, la semplice esecuzione di una scansione antivirus per sbarazzarsi dei keylogger di solito non è sufficiente. Invece, avrai bisogno di un software specializzato (chiamato anti-keylogger).

Questi strumenti eseguono un audit approfondito dei processi sul tuo dispositivo, controllando quasi tutto:

- Processi del sistema operativo e del BIOS

- App e servizi in background

- Impostazioni del browser

- Impostazioni di rete

- Plugin

Inoltre, effettuano un controllo incrociato di tutti i dati che trovano rispetto a un ampio database di ceppi di keylogger. Oltre a questi, dovresti usare anche anti-rootkit, poiché molti keylogger sono in realtà rootkit.

Ti mostreremo alcuni dei migliori strumenti per sbarazzarti dei keylogger.

Se hai problemi a sbarazzarti di un keylogger con anti-keylogger e anti-rootkit, o se sospetti che il tuo dispositivo sia stato sottoposto a jailbreak, molto probabilmente dovrai reinstallare completamente il tuo sistema operativo.

Malwarebytes Anti Rootkit

Malwarebytes è uno strumento anti-malware estremamente efficace. Pertanto, è ovvio che anche il loro servizio anti-rootkit è buono. Anche se il loro strumento anti-rootkit è in versione beta, fa davvero bene il lavoro. Esegue una scansione approfondita per keylogger e altri tipi di rootkit nel kernel del tuo sistema operativo.

E, soprattutto, è completamente gratuito.

SpyShelter

SpyShelter è uno strumento molto efficace che viene eseguito in background e blocca automaticamente i keylogger se tentano di infettare il tuo dispositivo.

Il loro database di keylogger è piuttosto esteso. Tanto che il loro modulo Anti KeyLogging può facilmente proteggerti da qualsiasi keylogger (anche quelli non identificati).

Sebbene SpyShelter non sia gratuito, ha una prova gratuita di 14 giorni. Questo dovrebbe bastare per capire se questo strumento fa al caso tuo. In tal caso, puoi acquistare la versione premium per circa $ 32 a $ 33 per dispositivo.

Ed ecco la buona notizia: si tratta di un pagamento una tantum, non di un abbonamento mensile o annuale ricorrente.

Zemana

Zemana offre soluzioni anti-malware, ma ha anche un servizio di protezione keylogger dedicato .

Lei è abbastanza brava. Lo strumento Zemana offre anche protezione da ransomware e rimozione di adware, il che è un bel bonus. Il loro servizio viene eseguito in background e scansiona costantemente tutto ciò che scarichi alla ricerca di comportamenti dannosi.

Il servizio ha una demo gratuita e la sua versione premium ora costa $ 41,99 all’anno per un singolo dispositivo. Inoltre, è disponibile solo per Windows.

Ghostpress

Ghostpress è uno strumento con una bella interfaccia utente che offre protezione contro i keylogger nascondendo e manipolando le sequenze di tasti. Ad esempio, potrebbe intenzionalmente rallentare la velocità di input per mascherare il tuo comportamento di scrittura.

A differenza di Zemana e SpyShelter, Ghostpress non è completamente gratuito.