Keyloggers: o que são e como são usados para roubar dados pessoais

Não apenas os hackers podem usar keyloggers para interceptar suas teclas digitadas para extrair senhas e outras informações confidenciais.

Depois de ler artigos suficientes sobre segurança cibernética e hackers, você definitivamente se deparará com um tópico sobre keyloggers. Parece muito sinistro, misterioso e tecnológico, mas o que são realmente os keyloggers e quão perigosos eles são?

Bem, neste artigo, contaremos tudo o que você precisa saber sobre eles. O que é isso? Como eles são usados? Como detectar keyloggers? E como você pode se proteger deles?

O que são keyloggers?

Keyloggers (também conhecidos como keystrokes) são programas que se ligam ao seu sistema operacional ou navegador da web. Como o nome sugere, seu objetivo é lembrar as teclas digitadas no seu dispositivo.

Eles podem ser programados para lembrar tudo o que você digita ou digita apenas em determinados sites e campos (como o campo de senha do PayPal). Portanto, os keyloggers geralmente são considerados malware.

Na maioria das vezes, eles entram no seu dispositivo junto com o software antivírus, embora não sejam vírus em si. Às vezes, eles podem até ser usados legalmente (mas isso não torna seu uso ético).

Como funcionam os keyloggers?

Vamos explicar de forma simples.

Quando você usa o teclado, as teclas digitadas são transferidas dele para o dispositivo. Seu driver de teclado traduz o código de varredura (dados de pressionamento de tecla) em letras, números e símbolos. Por meio desse processo, seu sistema operacional e qualquer aplicativo usado podem reconhecer suas impressoras.

Portanto, o keylogger finge ser o dispositivo receptor e, portanto, recebe dados de clique da mesma forma que o sistema operacional ou os aplicativos que você usa.

Keyloggers de software e hardware

A maioria das pessoas está familiarizada apenas com keyloggers de software – programas projetados para lembrar as teclas digitadas que são executadas em segundo plano no sistema operacional.

Normalmente, aqueles que instalam um keylogger em seu dispositivo bloqueiam o acesso a ele e os dados que ele coleta. Eles também podem configurar o programa para enviar os dados coletados por e-mail, sites ou upload para bancos de dados.

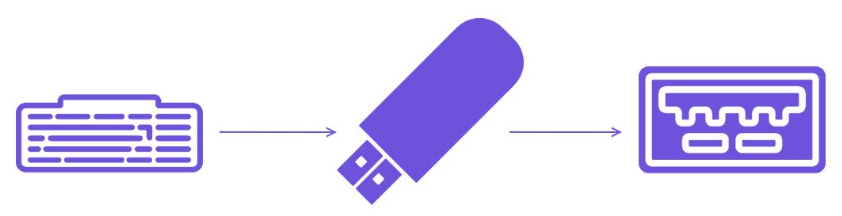

Keyloggers de hardware também existem. Estes são dispositivos físicos que executam as mesmas funções (lembre-se das teclas digitadas). Mas eles não precisam ser instalados, em vez disso, você os conecta fisicamente ao seu computador.

A maioria dos keyloggers de hardware é instalada em uma porta USB, através da qual o fio do teclado deve ser conectado ao computador. Bem no meio, para ser exato.

Ou seja, em vez disso:

Isto acontece:

Se você não sabe como é um keylogger de hardware, aqui está um exemplo:

Sim, você pode comprá-lo facilmente na Amazon ou até mesmo no Aliexpress.

Por que alguém usaria keyloggers de hardware?

A maior vantagem desses keyloggers é que o software não pode detectá-los. Além disso, eles não dependem de software, portanto , erros de software não afetam sua operação.

Em modelos mais antigos, a pessoa que utilizava o keylogger tinha que extraí-lo para acessar os dados nele armazenados. Mas os modelos mais novos podem se conectar a uma rede Wi-Fi local e enviar dados por e-mail.

Os keyloggers de hardware ainda são usados se a vítima for o proprietário de um computador desktop. No entanto, no caso de um laptop, não será difícil detectar esse keylogger.

Ah, sim, e não pense que você está imune a um keylogger de hardware se estiver usando um teclado sem fio. Muitos deles são vulneráveis a ataques KeySniffer. Embora não seja um keylogger de hardware, ele também permite que um invasor obtenha dados de digitação se eles forem transmitidos por um canal de comunicação não criptografado.

Além disso, há também o KeySweeper, um keylogger de hardware oculto que se parece com um carregador normal. Ele pode monitorar passivamente, decodificar e lembrar as teclas digitadas de vários teclados sem fio. Em seguida, ele envia dados de pressionamento de tecla para o invasor via GSM. Além disso, você pode configurá-lo para enviar dados com base em:

- nomes personalizados

- links URL

- Palavras-chave

Como os keyloggers são usados?

Para ataques cibernéticos, certo? Sim, os hackers usam keyloggers com muita frequência. Mas eles não são os únicos que fazem isso. Surpreendentemente, famílias e profissionais de marketing na Internet também podem usá-los.

hackers

Keyloggers são uma ferramenta útil para criminosos cibernéticos. Freqüentemente, é assim que eles conseguem invadir contas de usuários e obter dados corporativos. Os hackers geralmente distribuem keyloggers por meio de:

- Acione instalações ou ativações ao clicar em um link ou abrir um anexo em um e-mail de phishing.

- Iniciar a instalação ou ativação de um programa específico.

- Uso de outros programas maliciosos (em particular, Trojans) para instalar keyloggers no dispositivo.

- Usando navegadores vulneráveis com scripts de páginas da web.

- Criar sites falsos e usar mensagens de phishing ou ataques MITM para interagir com eles.

Em alguns casos, os cibercriminosos podem até configurar um keylogger de forma que ele entre na rede e se espalhe para todos os dispositivos conectados a ele. Ou eles podem configurar outro software malicioso para ser instalado a partir dessa rede. Os hackers também podem instalar keyloggers de hardware em cibercafés. Ou um golpista pode roubar informações valiosas sobre o negócio em que conseguiu um emprego.

E não, cibercriminosos experientes não são os únicos que usam keyloggers. Até mamães hackers fracassadas que estão na escola podem usar keyloggers para melhorar suas notas.

Ataques cibernéticos famosos usando keyloggers:

- Em 2015, hackers usaram phishing e keyloggers para invadir os servidores da seguradora Anthem.

- Em 2016, os pesquisadores da RisklQ (em colaboração com a CleaeSky) descobriram que os cibercriminosos estavam usando um keylogger da Web para invadir muitos sites populares de comércio eletrônico.

- Em 2016, pesquisadores de segurança da Trend Micro descobriram que hackers usaram um programa comercial de keylogger (Olympic Vision) para hackear contas de funcionários e executivos em 18 países (EUA, Oriente Médio, Ásia).

- Em 2018, uma nova variedade de malware chamada Virobot foi descoberta. Ele não só poderia executar as funções de um keylogger, mas também programas de ransomware e botnet.

- Em 2017, hackers usaram malware keylogger para invadir o San Antonio Women’s Health Institute, o maior instituto ginecológico de San Antonio.

Empregadores

As empresas costumam usar keyloggers para rastrear seus funcionários, o que é chamado de “keylogging corporativo" e é absolutamente legal, pelo menos desde que os keyloggers sejam instalados apenas dentro da rede corporativa e apenas nos computadores de trabalho.

Os empregadores geralmente usam keyloggers de software. As equipes de TI podem configurá-los para detectar palavras-chave e enviar alertas em tempo real quando alguém copia arquivos, insere dados confidenciais ou executa comandos ocultos.

Dentro da empresa, faz sentido usar keyloggers:

- Isso ajuda os serviços de segurança a encontrar ameaças internas.

- Isso ajuda os gerentes e supervisores a garantir que os funcionários atendam aos indicadores de desempenho exigidos e não os deixe relaxar.

- Também ajuda os auditores a verificar se a empresa está em conformidade com as leis e regulamentos. Se alguém dentro da empresa os violar, os keyloggers ajudarão a identificar facilmente essa pessoa.

Todos os empregadores usam keyloggers? Não há informações exatas sobre isso. Achamos que é mais seguro presumir que seu gerenciamento instalou keyloggers nos computadores da empresa do que simplesmente esperar que não. Leia todo o seu contrato de locação. Pode haver um item sobre o registro de pressionamentos de tecla.

Mas, em qualquer caso, se você pode trabalhar em seu computador pessoal, trazê-lo para o trabalho deve ser seguro.

comerciantes da Internet

Em 2017, pesquisadores da Universidade de Princeton descobriram que cerca de 482 dos 50.000 principais sites da Alexa (sites bastante populares) estavam usando scripts da web que agiam como keyloggers. E os scripts lembram não apenas as teclas digitadas, mas também os movimentos do mouse e a rolagem.

Por que eles deveriam fazer isso? Porque ajuda os profissionais de marketing a coletar dados comportamentais sobre você. Como exatamente você interage com seus sites, quais anúncios mais lhe interessam, qual conteúdo você gosta e não gosta e assim por diante. Além disso, equipes de TI, gerentes de produto e/ou proprietários de negócios, designers de UX também podem usar keyloggers para identificar e implementar os desejos do usuário, geralmente durante um unboarding ou versão beta.

Parece duvidoso? Sim, mas geralmente legal como eles mencionam no contrato do usuário. Você sabe, aquela longa página de texto e cláusulas legais que você está entediado demais para ler (não se preocupe, a maioria das pessoas se preocupa).

E para ser honesto, faz sentido. Isso ajuda muito as empresas a tornar a experiência do usuário mais personalizada.

Cônjuges ciumentos e pais superprotetores

Maridos ou esposas que estão preocupados com o fato de seu outro significativo os estar traindo, ou pais que desejam ficar de olho no que seus filhos estão fazendo online também podem usar keyloggers.

Não, não estamos exagerando. Existem até artigos na Internet que recomendam os melhores keyloggers para monitorar as atividades das crianças nas redes sociais.

É legal? É difícil dizer. O uso de keyloggers é ilegal na maioria dos países. No entanto, de acordo com alguns sites de advogados de divórcio, usá-los pode ser tecnicamente legal se você for "cuidadoso". Além disso, o artigo ao qual vinculamos acima diz que você pode usar um keylogger se ele estiver instalado em seu dispositivo. Isso dá a impressão de que os pais podem fazer isso (se os filhos não tiverem recibos que comprovem a compra dos aparelhos).

Contaremos a você como detectar um keylogger e se livrar dele na segunda parte deste artigo, que será lançado em breve!