El error de Instagram permitió a los piratas informáticos espiar a los usuarios usando una imagen

Solo se necesitaba un archivo de imagen para implementar la vulnerabilidad RCE ahora reparada.

Facebook ha solucionado una vulnerabilidad crítica en Instagram que podría conducir a la ejecución remota de código y la captura de cámaras, micrófonos e incluso todo el teléfono inteligente, según ZDNet

La vulnerabilidad de seguridad fue reportada por Check Point. La vulnerabilidad se describe como una "vulnerabilidad crítica en el procesamiento de imágenes de Instagram".

La vulnerabilidad ha recibido el identificador CVE-2020-1895 y una puntuación CVSS de 7,8. El aviso de seguridad de Facebook establece que esta vulnerabilidad está relacionada con un desbordamiento de pila.

“Podría ocurrir un gran desbordamiento de pila en Instagram para Android al intentar cargar una imagen con dimensiones personalizadas. Esto funciona en versiones anteriores a 128.0.0.26.128", dice la publicación.

En una publicación de blog el jueves, los investigadores de seguridad cibernética de Check Point dijeron que enviar una sola imagen maliciosa fue suficiente para apoderarse de Instagram. El ataque puede desencadenarse enviando la imagen creada, por correo electrónico, WhatsApp, SMS o cualquier otra plataforma de comunicación, y luego almacenarse en el dispositivo de la víctima.

Ver también: ¿Cuánto ganan los mejores piratas informáticos de las recompensas por las vulnerabilidades encontradas?

Ya sea que la imagen se guarde localmente o manualmente, simplemente abrir Instagram después de eso es suficiente para ejecutar código malicioso.

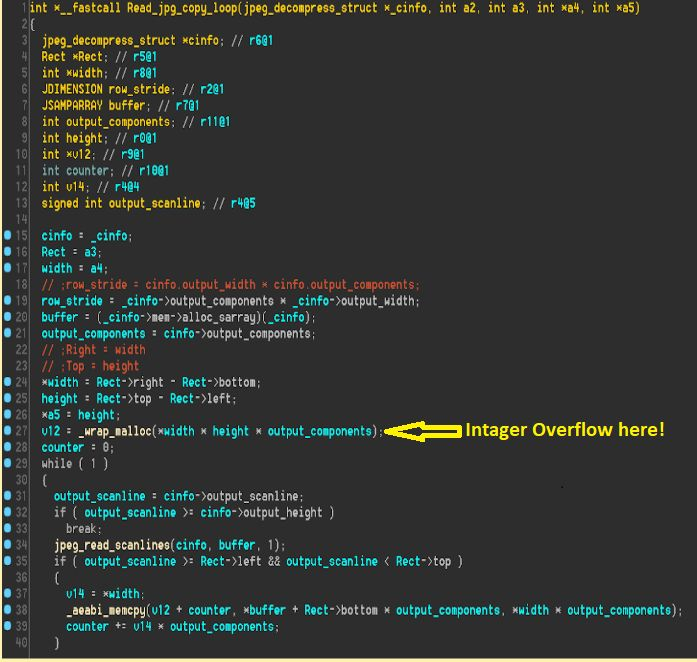

El problema es cómo Instagram maneja las bibliotecas de terceros utilizadas para el procesamiento de imágenes. En particular, Check Point se enfocó en Mozjpeg, un decodificador JPEG de código abierto desarrollado por Mozilla que Instagram estaba usando indebidamente para manejar la carga de imágenes.

Descubrieron que la función de tamaño de imagen al analizar imágenes JPEG tenía un error que causaba problemas de asignación de memoria (desbordamiento de enteros) durante el proceso de descompresión.

El archivo de imagen generado puede contener una carga útil capaz de usar la extensa lista de permisos de Instagram en un dispositivo móvil, otorgando acceso a "cualquier recurso en el teléfono que esté preautorizado por Instagram", dice el equipo.

Esto puede incluir acceso a los contactos del teléfono del dispositivo, datos de ubicación/GPS, cámara y archivos almacenados localmente. En la propia aplicación de Instagram, la vulnerabilidad RCE también se puede utilizar para interceptar mensajes directos y leerlos; eliminar o publicar fotos sin permiso o cambiar la configuración de la cuenta.

“En el nivel más básico, se puede usar un exploit para bloquear la aplicación de Instagram de un usuario, impidiéndole acceder a la aplicación hasta que la desinstale de su dispositivo y la vuelva a instalar, causando inconvenientes y una posible pérdida de datos”, agregó Check Point.

Mirá también: Piloto automático de Tesla se alejó de la policía a una velocidad de 150 km/h mientras el conductor dormía al volante

La descripción de la vulnerabilidad se realizó seis meses después de la divulgación privada para dar tiempo a la mayoría de los usuarios de teléfonos móviles a aceptar las actualizaciones de seguridad y reducir el riesgo de explotación de la vulnerabilidad.

"Hemos solucionado el problema y no hemos encontrado ninguna evidencia de que los atacantes lo exploten", dijo Facebook. "Estamos agradecidos con Check Point por ayudarnos a mantener la seguridad de Instagram".