Баг у Instagram дозволяв хакерам шпигувати за користувачами за допомогою картинки

Для реалізації, нині виправленої, вразливості RCE було достатньо лише одного файлу зображення.

Facebook виправив критичну вразливість у Instagram, яка могла призвести до віддаленого виконання коду та захоплення камер, мікрофонів і навіть всього смартфона – повідомляє ZDNet.

Про вразливість у системі безпеки повідомила компанія Check Point. Вразливість описується як «критична вразливість у обробці зображень Instagram».

Вразливість отримала ідентифікатор CVE-2020-1895 та оцінку CVSS 7,8. У рекомендаціях з безпеки Facebook говориться, що ця вразливість пов’язана з переповненням стека.

«Велике переповнення стека могло статися в Instagram для Android при спробі завантажити зображення зі спеціально створеними розмірами. Це працює на версіях до 128.0.0.26.128», – йдеться у повідомленні.

У повідомленні в блозі в четвер дослідники кібербезпеки Check Point заявили, що відправки одного шкідливого зображення було достатньо, щоб захопити Instagram. Атака може бути ініційована після відправлення створеного зображення – електронною поштою, WhatsApp, SMS або будь-якою іншою комунікаційною платформою – і потім збережена на пристрої жертви.

Читайте також: Скільки топ-хакерів заробляють на нагородах за знайдені вразливості.

Незалежно від того, збережене зображення локально або вручну, просто відкрити Instagram після цього достатньо для виконання шкідливого коду.

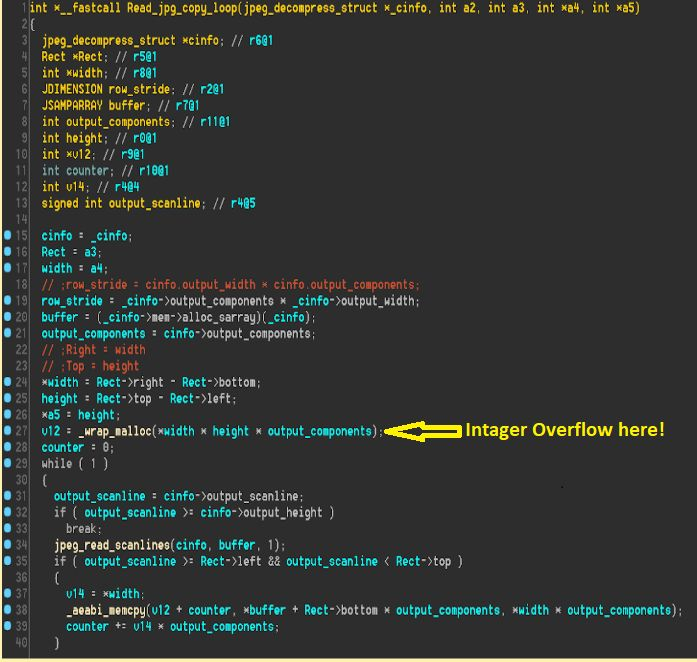

Проблема в тому, як Instagram обробляє сторонні бібліотеки, які використовуються для обробки зображень. Зокрема, Check Point зосередився на Mozjpeg, декодері JPEG з відкритим вихідним кодом, розробленим Mozilla, який неправильно використовувався Instagram для обробки завантаження зображень.

Вони виявили, що функція обробки розмірів зображень при розборі зображень JPEG мала помилку, яка викликала проблеми з розподілом пам’яті (цілочисленне переповнення) під час розпакування.

Створений файл зображення може містити корисне навантаження, здатне використовувати великий список дозволів Instagram на мобільному пристрої, надаючи доступ до «будь-якого ресурсу в телефоні, який попередньо дозволено для Instagram», – каже команда.

Це може включати доступ до телефонних контактів пристрою, даних про місцезнаходження/GPS, камери та локально збережених файлів. У самому додатку Instagram вразливість RCE також може використовуватися для перехоплення прямих повідомлень та їх читання; видаляти або публікувати фотографії без дозволу або змінювати налаштування облікового запису.

«На самому базовому рівні експлойт може бути використаний для збою програми Instagram користувача, що забороняє йому доступ до програми доти, доки він не видалить його зі свого пристрою і не перевстановить, що викличе незручності та можливу втрату даних», – додала Check Point.

Читайте також: Автопілот Tesla їхав від поліції на швидкості 150 км/год, поки водій спав за кермом.

Опис вразливості було зроблено через шість місяців після приватного розкриття інформації, щоб дати більшості користувачів мобільних телефонів час прийняти оновлення безпеки та знизити ризик використання вразливості.

"Ми усунули проблему і не виявили жодних доказів її використання зловмисниками", – сказали у Facebook. «Ми вдячні Check Point за допомогу у забезпеченні безпеки Instagram».