Я контролюю твій курсор. Як створювалися інструменти для віддаленого керування комп’ютерами

Як відбувалася еволюція у сфері технологій, за допомогою яких люди змогли віддалено отримати доступ до робочого столу інших користувачів і чому важливо подбати про належні заходи безпеки під час цього процесу – поговоримо в цій статті.

«Один із висновків, до якого нам усім, можливо, доведеться прийти в майбутньому, полягає в тому, що варто повернутись до стандартного способу обробки даних та потоків інформації з терміналів та комп’ютерів, підключених до глобальної мережі»

Це уривок із документа під назвою «Request for Comments », датованого 1971 роком. У ньому була опублікована пропозиція створити офіційний протокол передачі даних для мережі Telnet, ключової технології для отримання доступу до чужого комп’ютера через інтерфейс командного рядка віддалено. Слід зазначити, що запропонована тоді стратегія відрізняється від концепції, що використовується під час створення сучасних інструментів доступу до графічного інтерфейсу у віддаленому режимі. Однак багато методів, представлених у цьому документі, застосовуються і сьогодні. Основна їхня відмінність полягає в тому, що сучасні інструменти сумісні відразу з кількома платформами .. Це дозволяє користувачеві миттєво перемикатися між різними оперативними системами.

«Після того, як я встановлю з’єднання та підключусь до вашого комп’ютера, я можу робити все, що захочу! Цікаво, чи варто мені ввести команду format c: (форматувати диск С)? Я ще той безумець!

Немає Windows, немає проблем: поява програмного забезпечення для віддаленого доступу походить від днів створення DOS

Віддалений доступ був у центрі уваги співтовариства програмістів та розробників протягом багатьох десятиліть. Цією темою цікавилися з тих днів, коли люди вперше змогли отримати доступ до мереж мейнфреймів, використовуючи примітивні термінали. Сама ідея підключення до комп’ютера віддалено, начебто людина фізично знаходиться в кімнаті і має повний доступ до неї, все ще здається трохи чарівною для деяких користувачів. Однак це стало можливим уже кілька десятиліть тому.

Ключовим інструментом історії програмного забезпечення для отримання віддаленого доступу є Carbon Copy. Ця перша програма, яка дозволила користувачам отримати доступ до своїх комп’ютерів на відстані і керувати ними точно так, якби вони знаходилися в кімнаті поруч зі своїми ПК. Про це ПЗ заговорили ще в середині 80-х років – воно було розроблене компанією Meridian Technologies і використовувало особливу технологію: залишаючись резидентним в пам’яті DOS, програма давала можливість користувачам телефонувати на ПК по телефонній лінії і керувати машиною віддалено.

Це був вражаючий трюк для свого часу. Багато фахівців не розуміли, наскільки це в принципі можливо. Наприклад, розворот журналу PC Mag, що вийшов у березні 1986 року, був присвячений шокуючій програмі. Вона була описана автором як " нова технологія, яка все ще залишається секретною для більшості користувачів ".

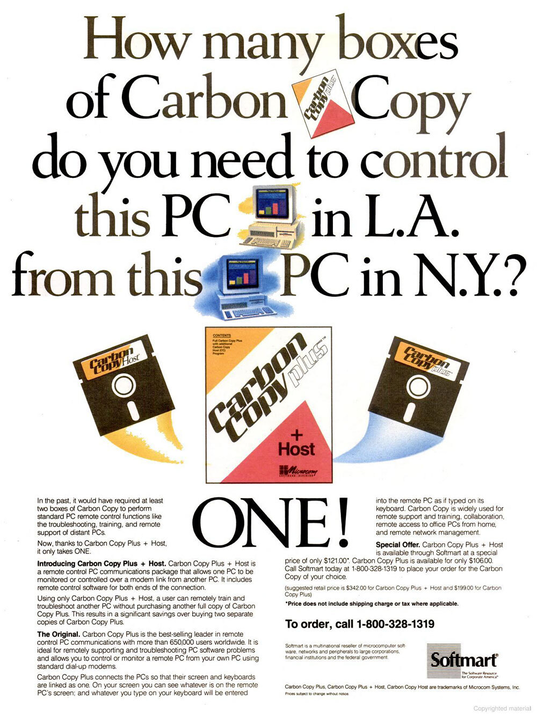

А це реклама нової версії програми Carbon Copy Plus. Тут надається розголосу той факт, що людина може керувати двома комп’ютерами одночасно, використовуючи лише одну копію програмного забезпечення.

Carbon Copy, значимість якої визнавали такі гіганти медіа, як InfoWorld, наступного року (1987), стала лідером продажів на ринку. Більше того, стали з’являтися й інші схожі інструменти, такі як pcANYWHERE від Norton. Інтернет був тоді новим явищем, тому ці програми працювали за допомогою стандартних модемів. Користувачам необхідно було безпосередньо зателефонувати на комп’ютер по телефонному зв’язку.

На превеликий жаль, продукт під назвою Carbon Copy став жертвою піратства. Варто відзначити, що в історії компанії Meridian Technologies був навіть такий момент, коли вона закликала користувачів їхнього програмного забезпечення здавати своїх колег. За інформацію про неправомірні дії можна було отримати неабияку винагороду.

"Ми дійсно робимо все можливе, щоб створити хороший продукт, і все, що ми просимо натомість, – це щоб люди чинили чесно і не використовували піратські версії програми", – говорив Чарльз Джонс у своєму інтерв’ю журналу PC Mag. "На жаль, світ такий, який він є, і цілком очікувано, що нам доведеться заплатити деяким людям по 2,500 $ за інформацію про порушників"

Тимбукту Pro

Можливість мати віддалений доступ до потужніших комп’ютерів була надзвичайно привабливою, особливо за наявності графічного інтерфейсу. У статті 1988 року в журналі InfoWorld з’явився новий інструмент для отримання віддаленого доступу на базі Mac під назвою Timbuktu. Він працював як по локальній мережі, так і за допомогою модемів і був прорекламований користувачам як програма для віддаленого доступу до потужніших і нових комп’ютерів за наявності слабкого ПК.

«Приблизно за ціною SE ви можете придбати собі обладнання Mac II», – казав Різ Джонс із компанії Farallon, яка на той час переманила до себе творця систем даних WOS із Timbuktu.

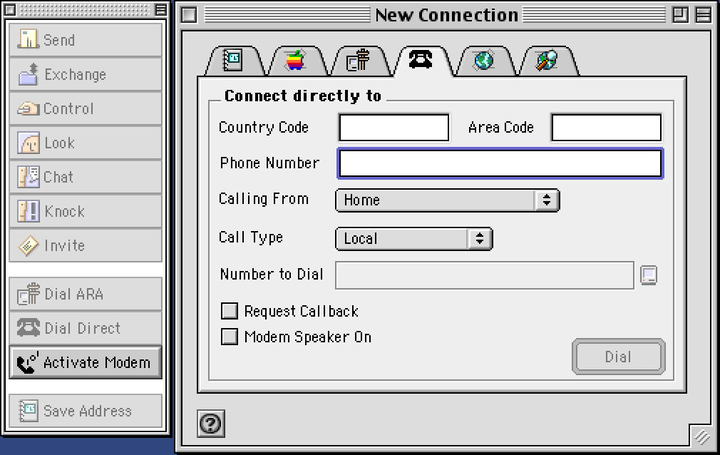

Приклад використання DOS-версії програми pcAnywhere

Звичайно, сама технологія не стояла на місці і розвивалася з часом: незабаром з’явилися такі інструменти, як pcAnywhere ; вони зробили величезний стрибок від DOS до Windows. В цілому, інструменти для отримання віддаленого доступу поступово позбавлялися залежності від певної платформи, що полегшувало керування комп’ютерами поза офісом.

В результаті інструменти для віддаленого доступу стали ключовим компонентом набору утиліт для ІТ-команд по всьому світу.

П’ять популярних програм для віддаленого доступу, про які вам варто знати

- Chrome Remote Desktop. Більшість рекламних кампаній Google в наші дні зводиться до наступного: «Якщо у вас є наш веб-браузер, ви зможете скористатися цією функцією». Це стосується і Chrome Remote Desktop, який з’явився більше десяти років тому, і, можливо, є найпростішим способом отримання віддаленого доступу до комп’ютера у світі.

- GoToMyPC. Цей інструмент став популярним наприкінці XX століття, тому що був простим у використанні і став застосовуватися мільйонами співробітників офісів по всьому світу. Наразі програма сильно «прокачалася» і має багато додаткових функцій.

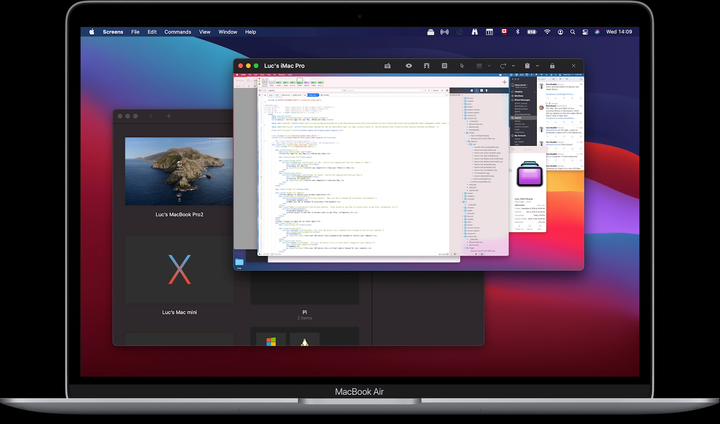

- Apple Screen Sharing. Apple вже давно має надійну програму для отримання віддаленого доступу до робочого столу. Однак воно, як правило, залишається поза увагою звичайних користувачів, тому що має надто багато непотрібних функцій. Простішою та ефективнішою версією можна назвати програму Screens, доступну в магазині Apple.

- Remote Desktop Services. Microsoft також має власний інструмент для спільного користування екраном комп’ютера. Його історія починається ще з часів Windows NT Server 4.0, який побачив світ чверть століття тому.

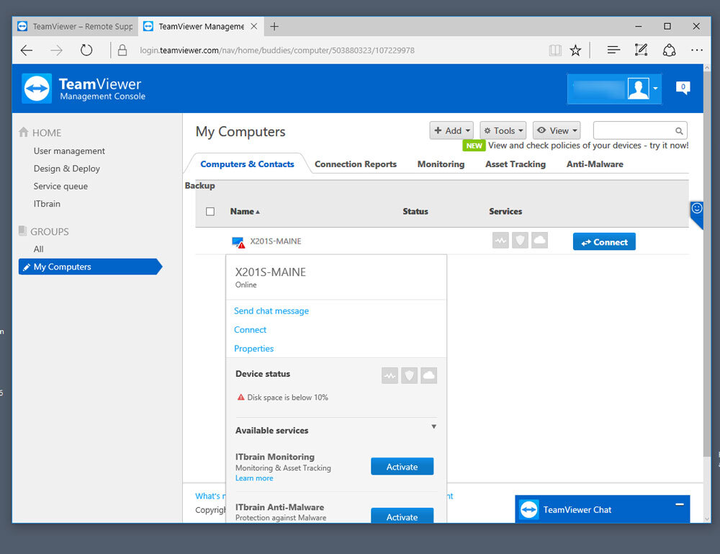

- TeamViewer. Інструмент для спільного використання екрана комп’ютера. Він зазвичай застосовується ІТ-командами для технічної підтримки та віддаленого керування робочим столом. Програма набула своєї популярності за останні роки завдяки гнучкості та простоті використання.

1998

Це рік, коли протокол RFB (« remote framebuffer ») вперше став доступним у всьому світі. Технологія, розроблена в англійській дослідницькій лабораторії Olivetti в 90-х роках, мала глибоке коріння. Вперше вона використовувалася для створення інтерфейсу, який давав можливість периферійному пристрою підключатися до операційної системи ATM. Цей специфічний варіант використання цієї технології в результаті призвів до появи VNC (Virtual Network Computing), можливо, найбільш широко використовуваного публічного стандарту для віддаленого доступу на даний момент. Дослідницька лабораторія, яка пізніше була куплена AT&T, стала відправним пунктом для створення компанії RealVNC2002 року.

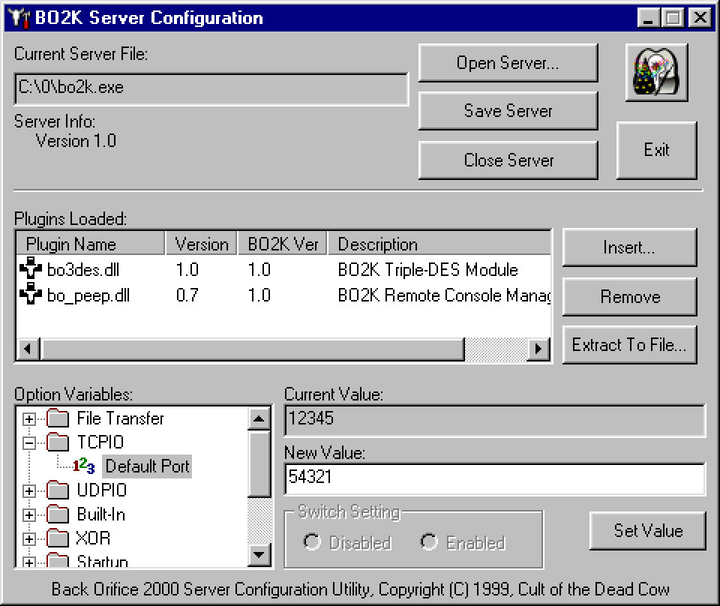

Сумнозвісний хакерський інструмент Back Orifice має спільне коріння із сучасним програмним забезпеченням для управління робочим столом віддалено (за інформацією з цього джерела ).

Проблема віддаленого доступу полягає в тому, що його дуже легко використовувати в шахрайських цілях.

Ви, мабуть, не очікуєте, що в цій статті про історію створення інструментів для віддаленого доступу йтиметься про політику. Однак кілька років тому колишній кандидат у президенти Бето О’Рурк зробив заяву, що він колись був хакером.

О’Рурк був членом Cult of the Dead Cow (cDc), хакерської групи, відомої своєю роботою у сфері інформаційної безпеки. Варто зазначити, що сам Бето більше говорив про це, ніж насправді займався хакерською практикою.

Багато членів cDc, не названих Бето О’Рурком, також мають успішну кар’єру. Наприклад, провідний член Mudge (ім’я при народженні Пейтер Затко) колись працював у DARPA, а тепер очолює службу безпеки соціальної мережі Twitter.

До того, як Бето привернув увагу до даного хакерського угруповання, вона була найбільш відома тим, що створила один із інструментів, що найбільш запам’ятовуються, за останні 30 років – Back Orifice. Це програма для отримання віддаленого доступу до комп’ютера. Вона відкривала хакерам " бекдор " і давала можливість мати повний доступ до ПК, що працює на базі ОС Windows. Цей інструмент, який був вперше анонсований на заході DEFCON у 1998 році, був створений для того, щоб змусити Microsoft замислитися про більш надійні заходи безпеки для своєї оперативної системи.

Однак компанія не сприйняла появу нового інструменту всерйоз, і тоді хакери випустили оновлену версію програми, яка була ще більш небезпечною для Windows. Загроза полягала в тому, що за допомогою Back Orifice можна було «послабити» систему користувача і легко керувати їй так, як потрібно хакеру (непомітно для власника ).

Дивно те, що, будучи хакерським інструментом, Back Orifice не так сильно відрізняється від сучасних програм для віддаленого адміністрування системи. Він також надає користувачеві поглиблений доступ до ОС машини, що знаходиться віддалено.

Різниця полягає в контексті використання інструментів, а також у підході до самих принципів безпеки. На даний момент віддалений доступ (як правило) дуже безпечний для користувача. За допомогою нього адміністратор може здійснювати важливі зміни у системі. Варто зазначити, що, на відміну від інструментів минулого, зараз все це відбувається за допомогою безпечних засобів, захищених від злому.

TeamViewer

В результаті такі інструменти, як TeamViewer, стали неймовірно поширеними у сфері інформаційних технологій. Однак у їхній роботі є нюанси, які стосуються якраз недостатнього рівня безпеки під час встановлення з’єднання з ПК віддалено.

Наприклад, компанія Symantec, яка розробила програму pcAnywhere, виявила близько дев’яти років тому, що її вихідний код було вкрадено та опубліковано в The Pirate Bay. Це сталося після того, як хакеру не вдалося отримати гроші від компанії під час чергового здирництва. Після цього конфузу програмне забезпечення pcAnywhere, яке з’явилося на ринку ще наприкінці 80-х років, було повністю зняте з продажу.

«Багато компаній використовують віддалений доступ для полегшення життя своїх співробітників, які працюють із дому. Однак, користуючись подібними практиками, вони ймовірніше можуть стати жертвами хакерів у майбутньому, – написав Метт Аренс, голова групи з інформаційної безпеки в Коаліції кіберстрахових компаній, у 2018 році у своїй статті для DarkReading.

Звичайно, враховуючи цей ризик, компаніям варто підбирати програмне забезпечення, яке постійно розвивається у плані безпеки та захисту з’єднання. Ось чому інцидент на очисній станції у Флориді – ідеальний приклад того, як не можна розпоряджатися доступом до віддаленого комп’ютера.

TeamViewer з паролем за замовчуванням – ви напевно не так, хотіли б бачити програмне забезпечення, яке забезпечує роботу критичної інфраструктури, на кшталт водопостачання в місті. Але, на жаль, так воно і було влаштовано.

768%

Склав зростання кількості атак на клієнти, що працюють на базі RDP, в 2020 році (за даними ESET ). Проблема полягає в тому, що багато людей знаходяться на відстані один від одного постійно. Хакери користуються цією ситуацією, щоб посіяти хаос та паніку. Тому якщо вам не потрібен віддалений доступ, краще відключити VNC.

Висновок

Програмне забезпечення для віддаленого доступу є неймовірно корисним, якщо воно потрапляє в правильні руки. Наприклад, ви можете використовувати його для керування доступом до свого сервера за необхідності. У той же час, якщо подібні інструменти стануть знахідкою хакерів, це може спричинити неприємні наслідки.

Потрібно розуміти, що подібні програми дозволяють людям керувати критично важливими системами безпеки їхньої ОС віддалено. Важливо, щоб використовувалися унікальні логіни та паролі та вживали всіх заходів безпеки при з’єднанні з ПК, який знаходиться в іншому місці.

За матеріалами Tedium.